Overvåg skjult hjemmeside og internetforbindelser

Du kan være temmelig sikker på at din computer er forbundet til serveren, der er vært for min hjemmeside, mens du læser denne artikel, men udover de indlysende forbindelser til de websteder, der er åbne i din webbrowser, kan din computer forbinde til en lang række andre servere det er ikke synligt.

Det meste af tiden vil du virkelig ikke gøre noget, der er skrevet i denne artikel, da det kræver at se mange tekniske ting, men hvis du tror, at der er et program på din computer, der ikke burde være der kommunikerer i hemmelighed På internettet vil metoderne nedenfor hjælpe dig med at identificere noget usædvanligt.

Det er værd at bemærke, at en computer, der kører et operativsystem som Windows med nogle få installerede programmer, vil ende med at lave mange forbindelser til eksterne servere som standard. For eksempel, på min Windows 10-maskine efter en genstart og uden programmer, der kører, laves flere forbindelser af Windows selv, herunder OneDrive, Cortana og endda desktop søgning. Læs min artikel om sikring af Windows 10 for at lære om måder, du kan forhindre Windows 10 på at kommunikere med Microsoft-servere for ofte.

Der er tre måder, du kan overvåge de forbindelser, som din computer gør til internettet: via kommandoprompten, ved hjælp af Resource Monitor eller via tredjepartsprogrammer. Jeg kommer til at nævne kommandoprompten sidst, da det er den mest tekniske og sværeste at dechiffrere.

Resource Monitor

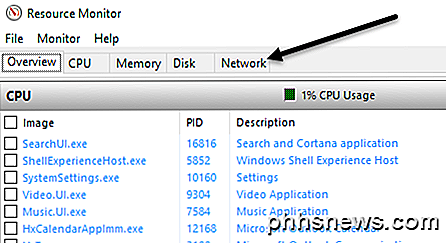

Den nemmeste måde at tjekke alle de forbindelser, din computer gør er at bruge Resource Monitor . For at åbne den skal du klikke på Start og derefter indtaste ressourceovervågning . Du kan se flere faner over toppen, og den, vi vil klikke på, er Netværk .

På denne fane vil du se flere sektioner med forskellige typer data: Processer med netværksaktivitet, netværksaktivitet, TCP-forbindelser og lytteporte .

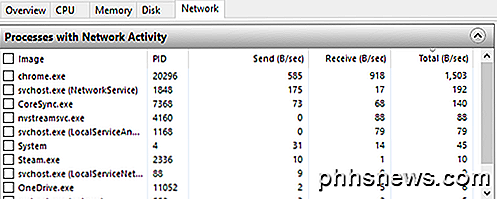

Alle dataene i disse skærmbilleder opdateres i realtid. Du kan klikke på en overskrift i en kolonne for at sortere dataene i stigende eller faldende rækkefølge. I afsnittet Processer med netværksaktivitet omfatter listen alle de processer, der har nogen form for netværksaktivitet. Du kan også se det samlede antal data, der sendes og modtages i bytes per sekund for hver proces. Du vil bemærke, at der er en tom afkrydsningsfelt ved siden af hver proces, som kan bruges som et filter til alle de andre sektioner.

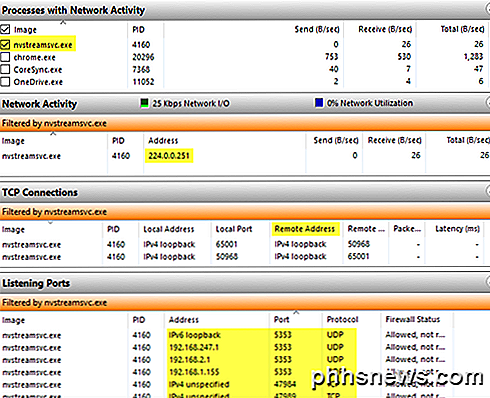

For eksempel var jeg ikke sikker på hvad nvstreamsvc.exe var, så jeg kontrollerede det og så på dataene i de andre afsnit. Under Netværksaktivitet vil du se på adressefeltet, som skal give dig en IP-adresse eller DNS-navnet på den eksterne server.

I sig selv vil oplysningerne her ikke nødvendigvis hjælpe dig med at finde ud af om noget er godt eller dårligt. Du skal bruge nogle tredjepartswebsteder til at hjælpe dig med at identificere processen. For det første, hvis du ikke genkender et procesnavn, skal du gå videre og Google bruger det fulde navn, dvs. nvstreamsvc.exe .

Du skal altid klikke igennem de første fire til fem links, og du får straks en god ide om, hvorvidt programmet er sikkert eller ej. I mit tilfælde var det relateret til NVIDIA streaming service, hvilket er sikkert, men ikke noget, jeg havde brug for. Specielt er processen til streaming af spil fra din pc til NVIDIA Shield, som jeg ikke har. Når du installerer NVIDIA-driveren, installerer den desværre mange andre funktioner, du ikke behøver.

Da denne service kører i baggrunden, vidste jeg aldrig, at det eksisterede. Det blev ikke vist i GeForce-panelet, og jeg antog, at jeg bare havde føreren installeret. Da jeg først indså, at jeg ikke havde brug for denne service, kunne jeg afinstallere nogle NVIDIA-software og slippe af med tjenesten, som kommunikerede på netværket hele tiden, selvom jeg aldrig brugte den. Så det er et eksempel på, hvordan gravering i hver proces kan hjælpe dig med ikke kun at identificere mulig malware, men også fjerne unødvendige tjenester, der muligvis kunne udnyttes af hackere.

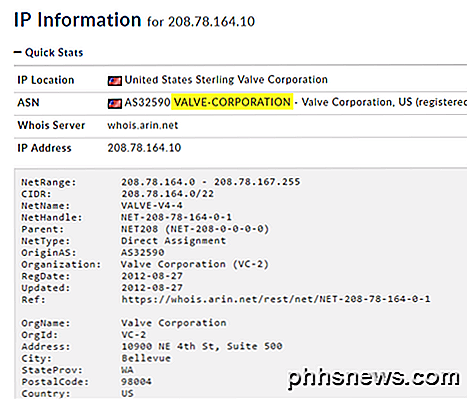

For det andet skal du slå op IP-adressen eller DNS-navnet, der er angivet i adressefeltet . Du kan tjekke et værktøj som DomainTools, som vil give dig de oplysninger, du har brug for. For eksempel under Netværksaktivitet bemærkede jeg, at steam.exe-processen var tilsluttet til IP-adresse 208.78.164.10. Da jeg plugged det ind i ovennævnte værktøj, var jeg glad for at lære at domænet styres af Valve, hvilket er firmaet der ejer Steam.

Hvis du ser en IP-adresse, der forbinder til en server i Kina eller Rusland eller en anden mærkelig placering, har du muligvis et problem. Googling processen vil normalt lede dig til artikler om, hvordan du fjerner den ondsindede software.

Tredjeparts programmer

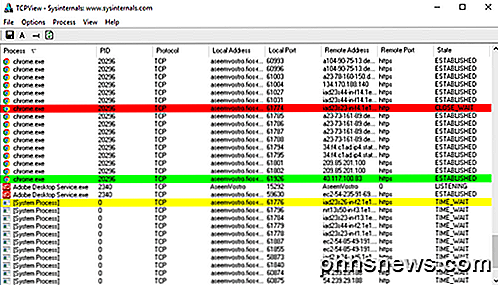

Resource Monitor er stor og giver dig en masse information, men der er andre værktøjer, der kan give dig lidt mere information. De to værktøjer, jeg anbefaler, er TCPView og CurrPorts. Begge ser stort set ud præcis det samme, bortset fra at CurrPorts giver dig en masse flere data. Her er et screenshot af TCPView:

De rækker, du er mest interesseret i, er dem, der har en stat, der er etableret . Du kan højreklikke på en række for at afslutte processen eller lukke forbindelsen. Her er et screenshot af CurrPorts:

Igen skal du se på ESTABLISHED- forbindelser, når du gennemser listen. Som du kan se fra rullebjælken nederst, er der mange flere kolonner for hver proces i CurrPorts. Du kan virkelig få meget information ved hjælp af disse programmer.

Kommandolinje

Endelig er der kommandolinjen. Vi vil bruge netstat- kommandoen til at give os detaljerede oplysninger om alle de nuværende netværksforbindelser udgivet til en TXT-fil. Oplysningerne er grundlæggende en delmængde af, hvad du får fra Resource Monitor eller tredjepartsprogrammerne, så det er virkelig kun nyttigt for techies.

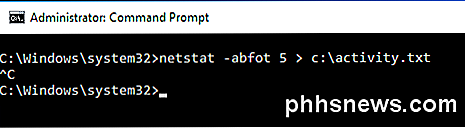

Her er et hurtigt eksempel. Først skal du åbne en administratorkommandoprompt og skrive følgende kommando:

netstat -abfot 5> c: \ activity.txt

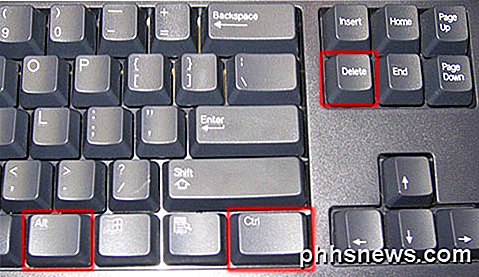

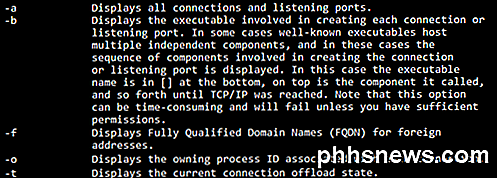

Vent omkring et minut eller to, og tryk derefter på CTRL + C på tastaturet for at stoppe optagelsen. Netstat-kommandoen ovenfor vil dybest set registrere alle netværksforbindelsesdata hvert femte sekund og gemme det til tekstfilen. Abfot- delen er en flok parametre, så vi kan få ekstra information i filen. Her er hvad hver parameter betyder, hvis du er interesseret.

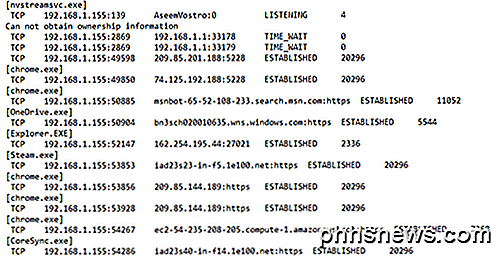

Når du åbner filen, vil du se stort set de samme oplysninger, som vi fik fra de to andre metoder ovenfor: procesnavn, protokol, lokale og eksterne portnumre, fjern IP-adresse / DNS-navn, forbindelsesstatus, proces-id osv. .

Igen er alle disse data et første skridt til at bestemme, om noget fisket foregår eller ej. Du skal gøre en masse Googling, men det er den bedste måde at vide, om nogen snooper på dig, eller hvis malware sender data fra din computer til en fjernserver. Hvis du har spørgsmål, er du velkommen til at kommentere. God fornøjelse!

Begynderens vejledning til kommandoblokke i Minecraft

Minecraft er en af de bedste måder at introducere unge og nye mennesker til kodning. Kommandoblokke er nemme at lære og bruge, og Java programmering er lige rundt om hjørnet med Minecraft mods og Bukkit plugins. Det er også bare et meget sjovt sted for erfarne coders at tinker i. Hvad er kommandoblokke, og hvorfor skal jeg bruge dem?

Sådan har du fundet og fjernet skadelig software med Windows Defender Offline

Microsoft har længe tilbudt et "Windows Defender Offline" -værktøj, som du kan bruge til at udføre malware-scanninger uden for Windows. Med Windows 10 års jubilæumsopdatering er dette værktøj inkluderet i Windows, og endnu nemmere at starte. Sådan fungerer det, uanset hvilken version af Windows du er på.