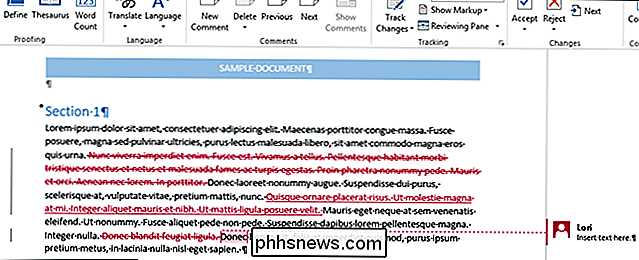

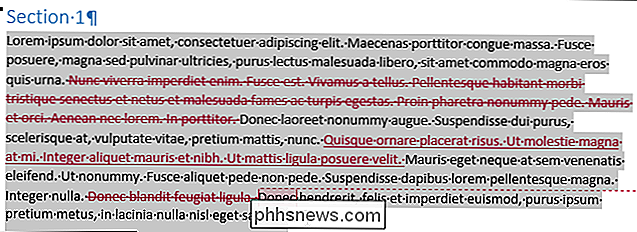

Sporændringer i Word er en nyttig funktion til at holde styr på de ændringer, du foretager i et dokument, især når du arbejder sammen om et dokument med andre. Du kan nogle gange have brug for at kopiere teksten til et andet dokument, der bevarer de sporede ændringer.

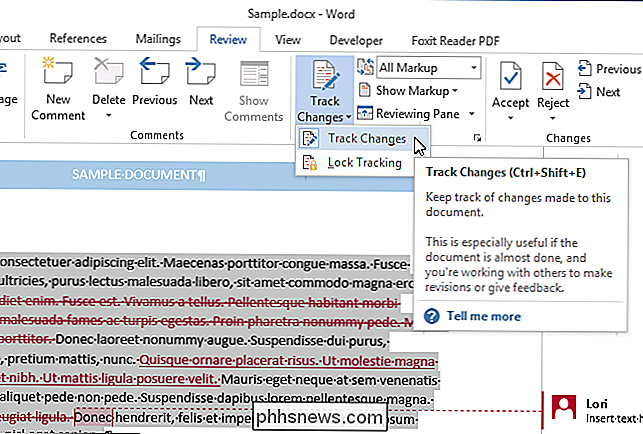

Den første nøgle til at gemme de ændrede ændringer med den tekst, der kopieres, er at sikre, at funktionen "Track Changes" er slået fra. For at gøre dette skal du klikke på fanen "Review" på båndet. Hvis knappen "Track Changes" i sektionen "Tracking" er markeret med blå, er funktionen "Track Changes" tændt. Klik på den nederste halvdel af "Track Changes" knappen og vælg "Track Changes" i rullemenuen. "Track Changes" -knappen bør ikke fremhæves, når funktionen er slukket.

BEMÆRK: Hvis du ikke slukker for "Track Changes" -funktionen, forudsætter Word, at du vil kopiere teksten som om alle ændringerne i udvælgelsen blev accepteret. Ændringerne vil blive integreret i teksten.

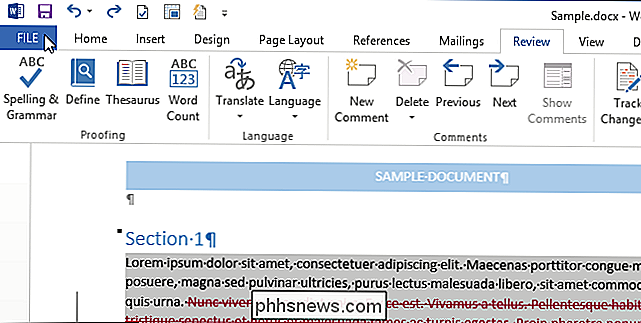

Tryk på "Ctrl + C" for at kopiere teksten. Nu opretter vi et nyt dokument, som vi vil indsætte den kopierede tekst i. Klik på fanen "File".

BEMÆRK: Du kan også indsætte teksten i ethvert eksisterende Word-dokument.

Klik på fanen "File".

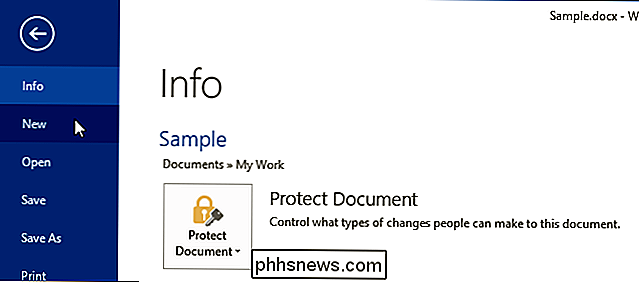

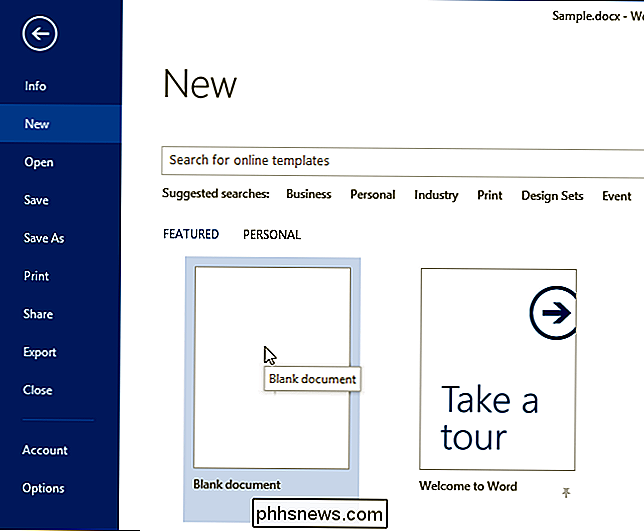

Klik på "Ny" i listen over emner til venstre.

På skærmen "Ny" skal du klikke på ikonet "Blank dokument".

Den anden nøgle til at bevare de sporede ændringer i din kopierede tekst er at sikre, at "Track Changes" er OFF i den nye (eller andre ) dokument. Tryk derefter på "Ctrl + V" for at indsætte teksten med de ændrede ændringer.

Du kan også bruge Spike i Word til at kopiere tekst. Dette er især nyttigt, hvis du kopierer flere, ikke-sammenhængende blokke af tekst og / eller billeder.

Sådan bruges og konfigureres det nye notificationscenter i Windows 10

Underretninger i Windows-operativsystemet har i længst tid været noget af en vittighed. I Windows 10 behandles brugerne endelig til et underretningscenter, de kan bruge. Underretninger kan gøre eller ødelægge et system, og i hver enkelt er det Android, iOS eller OS X, omfatter meddelelser et vigtigt aspekt af brugeren / app interaktion.

Sådan aktiveres eller deaktiveres systemgendannelse i Windows

Systemgendannelse er en funktion indbygget i Windows, der periodisk opretter "gendannelsespunkter" eller sikkerhedskopier af systemfiler og / eller brugerfiler, så systemet kan gendannes til en tidligere tilstand, hvis noget går galt.Normalt opretter Windows disse systemgendannelsespunkter automatisk inden bestemte hændelser, dvs. i