Hvor dårligt er AMD Ryzen og Epyc CPU fejl?

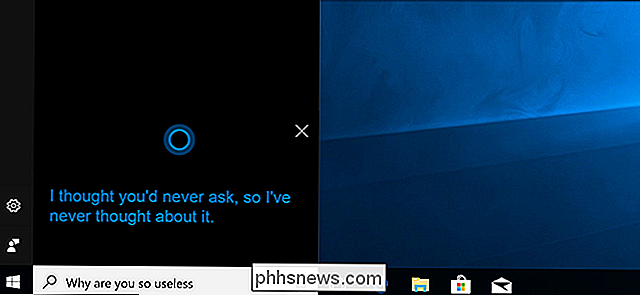

AMD har nu bekræftet, at "AMD fejlene" afsløret af CTS-Labs er reelle. Vi anbefaler at installere BIOS-opdateringen, der retter dem, når den er tilgængelig. Men bekymre dig ikke for meget. Faren for disse fejl er overdrevet.

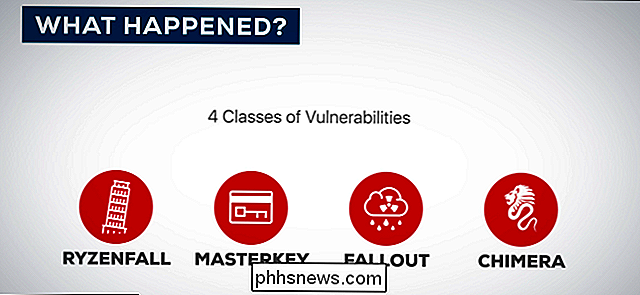

Fire separate sårbarheder er blevet identificeret, og de hedder Ryzenfall, Masterkey, Fallout og Chimera. Disse fejl har indflydelse på AMD Ryzen-processorer og EPYC-serverprocessorer, som begge er baseret på AMDs Zen-mikroarkitektur. Lige nu har der ikke været rapporter om, at disse sårbarheder bliver udnyttet i naturen. Fejlene er kun for nylig blevet bekræftet. Og desværre er der ingen måde at fastslå, om en CPU er blevet kompromitteret. Men her er det, vi ved.

Attackeren behøver administrativ adgang

RELATERET: Hvordan vil fejl og smeltefejl påvirke min pc?

Den virkelige afhentning her er, at hver enkelt sårbarhed CTS-Labs annonceret kræver administrativ adgang på en computer, der kører en AMD Ryzen eller EPYC CPU til at udnytte. Og hvis angriberen har administrativ adgang på din computer, kan de installere keyloggers, se alt, hvad du laver, stjæle alle dine data og udføre mange andre ubehagelige angreb.

Med andre ord tillader disse sårbarheder en angriber, der har allerede kompromitteret din computer for at gøre yderligere dårlige ting, de ikke burde kunne gøre.

Selvfølgelig er disse sårbarheder stadig et problem. I værste fald kan en hacker effektivt kompromittere CPU'en selv og skjule malware inde i det, der vedvarer, selvom du genstarter din pc eller geninstallerer dit operativsystem. Det er dårligt, og AMD arbejder på en løsning. Men en angriber har stadig brug for administrativ adgang til din pc i første omgang for at udføre dette angreb.

Det er med andre ord meget mindre skræmmende end svaghederne og spektre sårbarheder, der tillod software uden administrativ adgang, selv javascript-kode kører på en webside i en webbrowser - for at læse data, som den ikke burde have adgang til.

Og i modsætning til hvordan patches til Meltdown and Specter kunne bremse eksisterende systemer, siger AMD, at der ikke vil være nogen præstationspåvirkning ved fastsættelsen af disse fejl

Hvad er MASTERKEY, FALLOUT, RYZENFALL og CHIMERA?

RELATED: Intel Management Engine, forklaret: Den lille computer i din CPU

Tre af de fire sårbarheder er angreb på AMDs platformsbehandlingsprocessor , eller PSP. Dette er en lille, indlejret sikkerhedskoprocessor indbygget i AMDs CPU'er. Den kører faktisk på en separat ARM CPU. Det er AMDs version af Intel Management Engine (Intel ME) eller Apple Secure Enclave.

Denne sikkerhedsprocessor skal være fuldstændig isoleret fra resten af computeren og må kun køre tillid til sikker kode. Det har også fuld adgang til alt på systemet. For eksempel håndterer den Trusted Platform Module (TPM) funktioner, der aktiverer ting som enheds kryptering. PSP'en har firmware, der kan opdateres via system BIOS-opdateringer, men den accepterer kun opdateringer, der er kryptografisk underskrevet af AMD, hvilket betyder, at angribere ikke kan knække det i teorien.

MASTERKEY sårbarheden tillader en angriber med administrativ adgang til en computer for at omgå signaturkontrollen og installere deres egen firmware inde i AMD Platform Security Processor. Denne ondsindede firmware ville så have fuld adgang til systemet og ville fortsætte, selvom du genstarter eller geninstallerer dit operativsystem.

PSP udsætter også et API til computeren. FALLOUT og RYZENFALL sårbarheder udnytter fejl, som PSP udsætter for at køre kode i PSP eller System Management Mode (SMM). Angregeren skal ikke kunne køre kode inde i disse beskyttede miljøer og kunne installere vedvarende malware i SMM-miljøet.

Mange socket AM4 og TR4 bundkort har et "Promontory chipset." Dette er en hardwarekomponent på bundkortet, der håndterer kommunikation mellem AMD CPU, hukommelse og andre system enheder. Den har fuld adgang til al hukommelse og enheder på systemet. CHIMERA sårbarheden udnytter imidlertid fejl i Promontory chipsetet. For at udnytte det skal en hacker installere en ny hardwaredriver, og brug derefter den pågældende driver til at knække chipsettet og køre kode på selve chipsetprocessoren. Dette problem påvirker kun nogle Ryzen Workstation og Ryzen Pro systemer, da chipsettet ikke bruges på EPYC Server platforme.

Igen kræver hver enkelt AMD-fejl her-MASTERKEY, FALLOUT, RYZENFALL og CHIMERA-alle, at en hacker kan kompromittere din pc og køre software med administratoradgang til at udnytte dem. Denne angriber vil så være i stand til at skjule skadelig kode, hvor de traditionelle sikkerhedsprogrammer aldrig finder det.

Læs mere om AMDs tekniske vurdering og dette tekniske resume fra Trail of Bits.

CTS-Labs, som offentliggjorde disse strømme, mener, at AMD nedbryder deres sværhedsgrad. Men mens vi er enige om, at disse er potentielt alvorlige problemer, der bør løses, føler vi det vigtigt at påpege, hvor svært de ville være at udnytte - i modsætning til Meltdown and Specter.

BIOS opdateringer er undervejs

RELATERET: Sådan kontrolleres din BIOS-version og opdateres den

AMD vil fastsætte problemerne MASTERKEY, FALLOUT og RYZENFALL via firmwareopdateringer til AMD Platform Security Processor (PSP). Disse opdateringer vil være tilgængelige via BIOS-opdateringer. Du skal få disse BIOS-opdateringer fra din pc-producent - eller hvis du har bygget din egen pc fra dit bundkortproducent.

Den 21. marts sagde AMD, at det var planlagt at frigive disse opdateringer "i de kommende uger", så Hold øje med BIOS-opdateringer inden udgangen af april. CTS-Labs mener, at denne tidslinje er "drastisk optimistisk", men vi vil se, hvad der sker.

AMD har også sagt, at det vil fungere sammen med ASMedia, det tredjeparts firma, der udviklede Promontory chipsetet, for at patchere CHIMERA-angrebet . Men som CTS-Labs noter tilvejebragte AMD ikke en tidslinje for denne patch. Opløsninger til CHIMERA vil også blive gjort tilgængelige via fremtidige BIOS-opdateringer.

Billedkredit: Joerg Huettenhoelscher / Shutterstock.com, CTS Labs

Sådan installeres Skyrim og Fallout 4 Mods med Nexus Mod Manager

Som mange Bethesda-spil er modding en af de store tegninger af spil som Skyrim og Fallout 4 på pc'en. Nexus Mod Manager er en af de bedste måder at installere mods på dine yndlingsspil, og vi er her for at vise dig, hvordan du bruger det. Nexus Mod Manager støtter faktisk mange andre spil også, herunder The Witcher-spil, Dragon Age, Dark Souls og andre Fallout og Elder Scrolls spil, så du bør være i stand til at tilpasse instruktionerne til andre Nexus Mod Manager understøttelser.

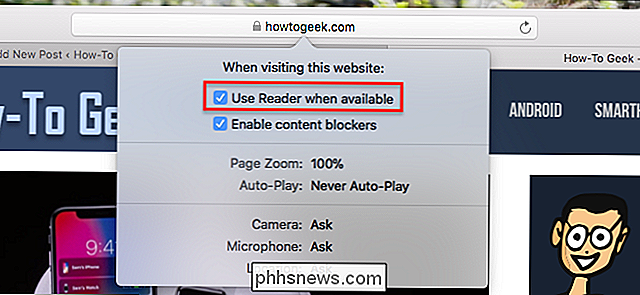

Sådan åbnes artikler automatisk i Safari's Reader-tilstand

Apple lavede en af Safaris bedste funktioner endnu bedre. Uanset om du bruger en iPhone eller iPad med iOS 11 eller Safari 11 på en Mac, kan du nu gøre Safari altid åbne artikler på ethvert websted i Reader Mode. Dette er perfekt, hvis der er et websted med indhold, du elsker, men design valg du helt foragt.