Advarsel: Krypterede WPA2 Wi-Fi-netværk er stadig udsat for snooping

Nu ved de fleste, at et åbent Wi-Fi-netværk gør det muligt for folk at aflytte trafikken. Standard WPA2-PSK kryptering skal forhindre det i at ske - men det er ikke så idiotsikkert som du måske tror.

Dette er ikke kæmpe at bryde nyheder om en ny sikkerhedsfejl. Det er snarere den måde, hvorpå WPA2-PSK altid er blevet implementeret. Men det er noget de fleste ikke ved.

Åbn Wi-Fi-netværk vs. Krypterede Wi-Fi-netværk

RELATERET: Hvorfor bruge et offentligt Wi-Fi-netværk kan være farligt, selv når du åbner krypterede websteder

Du bør ikke være vært for et åbent Wi-Fi-netværk derhjemme, men du kan finde dig selv ved at bruge en offentlighed - f.eks. I en kaffebar, mens du passerer en lufthavn eller på et hotel. Åbn Wi-Fi-netværk har ingen kryptering, hvilket betyder, at alt sendt over luften er "i det klare." Folk kan overvåge din browsingaktivitet, og enhver webaktivitet, der ikke er sikret med kryptering, kan snoopes på. Ja, det er også sandt, hvis du skal "logge ind" med et brugernavn og en adgangskode på en webside, når du logger ind på det åbne Wi-Fi-netværk.

Kryptering - som WPA2-PSK-kryptering, vi anbefaler, at du bruger hjemme - retter sig noget. Nogen i nærheden kan ikke blot fange din trafik og snoop på dig. De får en masse krypteret trafik. Dette betyder, at et krypteret Wi-Fi-netværk beskytter din private trafik mod at blive snooped på.

Dette er en slags sandhed - men der er stor svaghed her.

WPA2-PSK bruger en delt nøgle

RELATERET: Ikke sikker på sikkerheden: 5 Usikre måder at sikre din Wi-Fi på

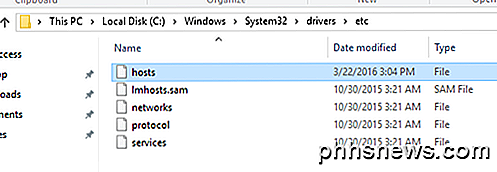

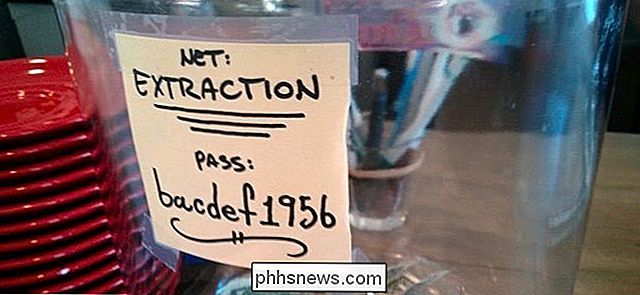

Problemet med WPA2-PSK er, at det bruger en "Pre-Shared Key". Denne nøgle er adgangskoden eller adgangskoden , skal du indtaste for at oprette forbindelse til Wi-Fi-netværket. Alle, der forbinder, bruger den samme adgangskode.

Det er ret nemt for nogen at overvåge denne krypterede trafik. Alle de har brug for er:

- Passordet : Alle med tilladelse til at oprette forbindelse til Wi-Fi-netværket vil have dette.

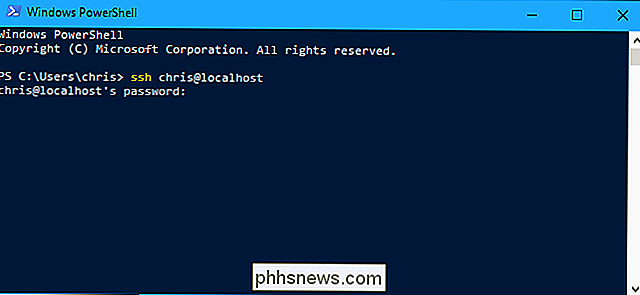

- Foreningen trafikken til en ny klient : Hvis nogen fanger pakkerne sendt mellem routeren og en enhed, når den forbinder, har de alt, hvad de har brug for til at dekryptere trafikken (forudsat at de også har adgangskoden selvfølgelig). Det er også trivielt at få denne trafik via "deauth" -angreb, der tvangsafbryder en enhed fra et Wi_Fi-netværk og tvinger det til at genoprette forbindelse, hvilket får associeringsprocessen til at ske igen.

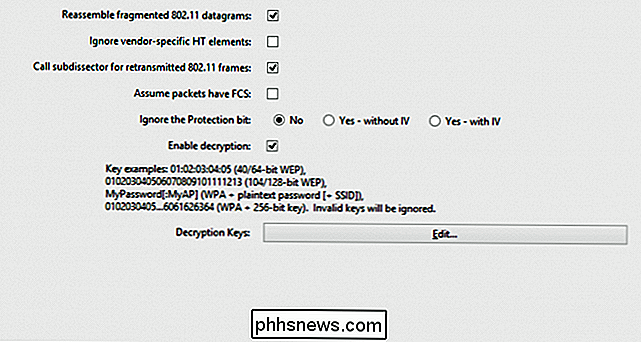

Virkelig kan vi ikke understrege, hvor simpelt dette er. Wireshark har en indbygget mulighed for automatisk at dekryptere WPA2-PSK-trafik, så længe du har den foruddelte nøgle og har fanget trafikken til associeringsprocessen.

Hvad dette egentlig betyder

RELATERET: Din Wi-Fi's WPA2-kryptering kan blive sprængt offline: Sådan er det

Hvad det rent faktisk betyder er, at WPA2-PSK ikke er meget mere sikker mod aflytning, hvis du ikke stoler på alle på netværket. I hjemmet bør du være sikker, fordi din Wi-Fi-adgangskode er en hemmelighed. Men hvis du går ud til en kaffebar, og de bruger WPA2-PSK i stedet for et åbent Wi-Fi-netværk, kan du føle dig meget mere sikre i dit privatliv. Men du bør ikke - alle med kaffebarens Wi-Fi-adgangskode kunne overvåge din browsing-trafik. Andre personer på netværket eller bare andre personer med adgangskoden kunne snoop på din trafik, hvis de ønskede det.

Husk at tage højde for dette. WPA2-PSK forhindrer folk uden adgang til netværket fra snooping. Men når de har netværksadgangskoden, er alle væddemål slukket.

Hvorfor forsøger WPA2-PSK ikke at stoppe dette?

WPA2-PSK forsøger faktisk at stoppe dette ved brug af en "parvis forbigående tast "(PTK). Hver trådløse klient har en unik PTK. Dette hjælper dog ikke meget, fordi den unikke pr. Klientnøgle altid er afledt af den foruddelte nøgle (Wi-Fi-adgangskoden.) Derfor er det trivielt at fange en klients unikke nøgle, så længe du har Wi- Fi-kodeord og kan fange trafikken sendt via associeringsprocessen.

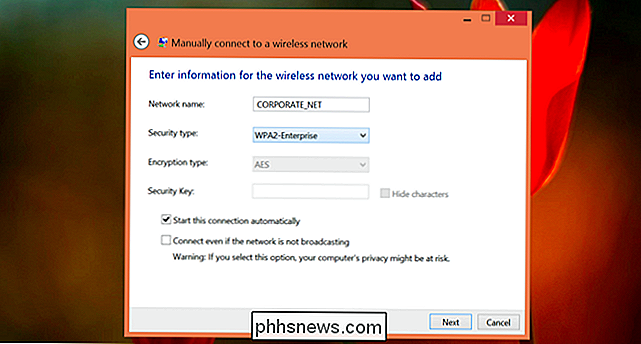

WPA2-Enterprise løser dette ... For store netværk

For store organisationer, der kræver sikre Wi-Fi-netværk, kan denne sikkerhedssvaghed undgås ved hjælp af EAP-authantikering med en RADIUS-server - undertiden kaldet WPA2-Enterprise. Med dette system modtager hver Wi-Fi-klient en helt unik nøgle. Ingen Wi-Fi-klient har tilstrækkelig information til bare at starte snooping på en anden klient, så det giver meget større sikkerhed. Store firmaer eller offentlige myndigheder bør bruge WPA2-Enteprise af denne grund.

Men dette er for kompliceret og komplekst for det store flertal af mennesker - eller endog de fleste geeks - at bruge hjemme. I stedet for en Wi-FI adgangskode skal du indtaste på enheder, du vil oprette forbindelse til. Du skal administrere en RADIUS-server, der håndterer autentificering og nøglehåndtering. Dette er meget mere kompliceret for at hjemmebrugerne skal oprette.

Det er faktisk ikke værd at bruge din tid, hvis du stoler på alle på dit Wi-Fi-netværk eller alle med adgang til din Wi-Fi-adgangskode. Dette er kun nødvendigt, hvis du er tilsluttet et WPA2-PSK-krypteret Wi-Fi-netværk på et offentligt sted - kaffebar, lufthavn, hotel eller endda et større kontor - hvor andre, du ikke stoler på, også har Wi- FI-netværkets adgangskode.

Så er himlen faldende? Nej selvfølgelig ikke. Men husk det: Når du har forbindelse til et WPA2-PSK-netværk, kan andre personer, der har adgang til det pågældende netværk, nemt snoop på din trafik. På trods af, hvad de fleste tror, giver denne kryptering ingen beskyttelse mod andre mennesker med adgang til netværket.

Hvis du skal have adgang til følsomme websteder på et offentligt Wi-Fi-netværk - især websteder, der ikke bruger HTTPS-kryptering - overveje at gøre så gennem en VPN eller endda en SSH tunnel. WPA2-PSK-kryptering på offentlige netværk er ikke godt nok.

Billedkredit: Cory Doctorow på Flickr, Food Group på Flickr, Robert Couse-Baker på Flickr

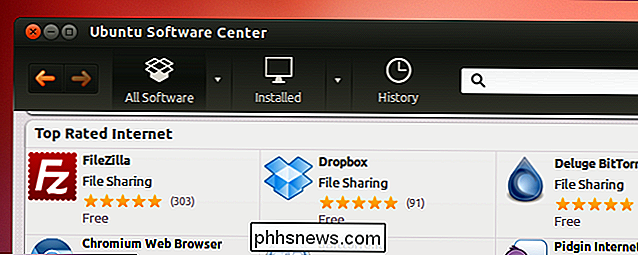

Sådan installeres softwareinstallations- og pakkeledere på Linux

Installation af software på Linux involverer pakkeforvaltere og softwarelager, ikke at downloade og køre .exe-filer fra websteder som på Windows. Hvis du er ny til Linux, kan dette virke som et dramatisk kulturskifte. Mens du kan kompilere og installere alt selv på Linux, er pakkeforvaltere designet til at gøre alt for dig.

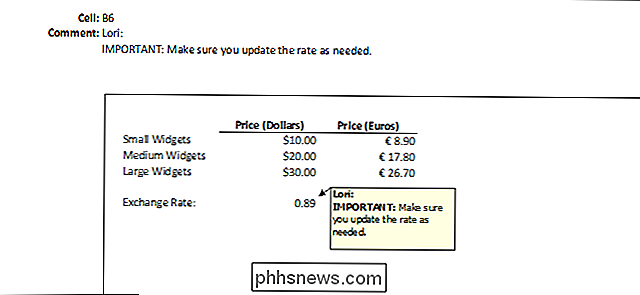

Sådan udskrives et regneark med kommentarer i Excel

Du har tilføjet kommentarer til dit regneark, og nu vil du udskrive det - med disse kommentarer intakte. Excel udskriver dog ikke standard som standard. Her er to måder at gøre det på. Før du udskriver kommentarer på et regneark, skal du være sikker på, at kommentarerne ikke er gemt ved hjælp af disse instruktioner.