Sådan kontrolleres routeren for malware

Forbrugerrouter sikkerhed er ret dårlig. Attackere udnytter mangelfulde producenter og angriber store mængder routere. Sådan kontrollerer du, om din router er blevet kompromitteret.

Hjemmetrodermarkedet er meget ligesom Android-smartphone-markedet. Fabrikanter producerer et stort antal forskellige enheder og ikke generer opdatering af dem, så de er åbne for at angribe.

Hvordan din router kan deltage i den mørke side

RELATED: Hvad er DNS, og skal jeg bruge en anden DNS-server ?

Angreb søger ofte at ændre DNS-serverindstillingen på din router og peger den på en ondsindet DNS-server. Når du forsøger at oprette forbindelse til et websted - f.eks. Din banks hjemmeside - fortæller den ondsindede DNS-server dig om at gå til et phishing-sted i stedet. Det kan stadig sige bankofamerica.com i din adresselinje, men du vil være på et phishing-websted. Den ondsindede DNS-server reagerer ikke nødvendigvis på alle forespørgsler. Det kan simpelthen udvise de fleste anmodninger og derefter omdirigere forespørgsler til din internetudbyders standard DNS-server. Usædvanligt langsomme DNS-anmodninger er et tegn på, at du kan få en infektion.

Skarpe øjne kan bemærke, at et sådant phishing-websted ikke har HTTPS-kryptering, men mange vil ikke bemærke. SSL-stripningsangreb kan endda fjerne krypteringen i transit.

Attackere kan også lige indsprøjte annoncer, omdirigere søgeresultater eller forsøge at installere nedkørsler fra drev. De kan fange anmodninger om Google Analytics eller andre scripts næsten alle hjemmesider og omdirigere dem til en server, der giver et script, der i stedet injicerer annoncer. Hvis du ser pornografiske annoncer på et legitimt websted som How-To Geek eller New York Times, er du næsten helt sikkert inficeret med noget - enten på din router eller din computer selv.

Mange angreb benytter anmodning på tværs af websteder forfalskning (CSRF) angreb. En angriber inddrager ondsindet JavaScript på en webside, og at JavaScript forsøger at indlæse routers webbaserede administrationsside og ændre indstillinger. Da JavaScript kører på en enhed i dit lokale netværk, kan koden få adgang til den webgrænseflade, der kun er tilgængelig i dit netværk.

Nogle routere kan have deres fjernadministrationsgrænseflader aktiveret sammen med standard brugernavne og adgangskoder - bots kan scanne efter sådanne routere på internettet og få adgang. Andre udnyttelser kan udnytte andre routerproblemer. UPnP ser ud til at være sårbar over for mange routere.

Sådan kontrolleres

RELATERET: 10 Nyttige valg Du kan konfigurere i routerns webgrænseflade

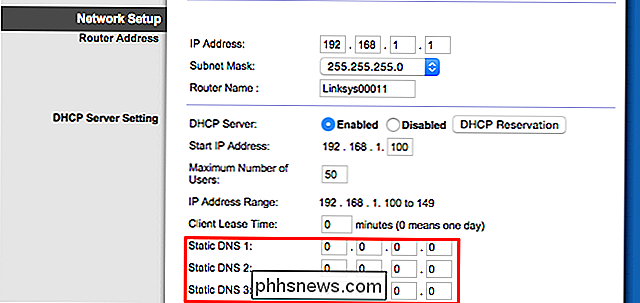

Den ene signaler signerer, at en router er blevet kompromitteret er at dens DNS-server er blevet ændret. Du vil gerne besøge din router's webbaserede grænseflade og kontrollere dens DNS-serverindstilling.

Først skal du få adgang til din router's webbaserede installationsside. Kontroller netværksforbindelsens gatewayadresse eller konsulter dokumentationen til din router for at finde ud af hvordan.

Log ind med din router brugernavn og adgangskode, hvis det er nødvendigt. Kig efter en "DNS" -indstilling et eller andet sted, ofte på skærmen WAN eller internetforbindelsesindstillinger. Hvis den er sat til "Automatisk", er det fint - det får det fra din internetudbyder. Hvis den er indstillet til "Manuel", og der er brugerdefinerede DNS-servere der, kan det meget godt være et problem.

Det er ikke noget problem, hvis du har konfigureret din router til at bruge gode alternative DNS-servere - for eksempel 8.8.8.8 og 8.8.4.4 for Google DNS eller 208.67.222.222 og 208.67.220.220 for OpenDNS. Men hvis der er DNS-servere, hvor du ikke genkender, er et tegn malware har ændret din router til at bruge DNS-servere. Hvis du er i tvivl, udfør en websøgning efter DNS-serveradresserne og se om de er legitime eller ej. Noget som "0.0.0.0" er fint og betyder ofte, at feltet er tomt og routeren automatisk får en DNS-server.

Eksperter anbefaler, at du kontrollerer denne indstilling lejlighedsvis for at se, om din router er blevet kompromitteret eller ej.

Hjælp, der er en ondsindet DNS-server!

Hvis der er en ondsindet DNS-server konfigureret her, kan du deaktivere den og fortælle din router at bruge den automatiske DNS-server fra din internetudbyder eller indtaste adresserne på legitime DNS-servere som Google DNS eller OpenDNS her.

Hvis der er en ondsindet DNS-serveren er indtastet her, kan du slette alle dine routers indstillinger og fabriksindstille den, inden du sætter den op igen - bare for at være sikker. Brug derefter tricksne nedenfor for at sikre routeren mod yderligere angreb.

Hærdning af din router mod angreb

RELATERET: Sikre din trådløse router: 8 ting du kan gøre lige nu

Du kan helt sikkert hærde din router mod disse angreb - noget. Hvis routeren har sikkerhedshuller, som producenten ikke har patched, kan du ikke helt sikre den.

- Installer firmwareopdateringer : Kontroller, at den nyeste firmware til din router er installeret. Aktivér automatiske firmwareopdateringer, hvis routeren tilbyder det - desværre gør de fleste routere ikke. Dette sikrer i det mindste, at du er beskyttet mod eventuelle fejl, der er blevet patched.

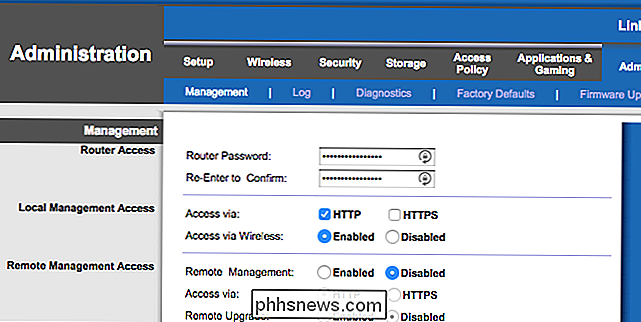

- Deaktiver fjernadgang : Deaktiver fjernadgang til routers webbaserede administrationssider.

- Skift adgangskode : Skift adgangskode til routers webbaserede administrationsinterface, så angriberne ikke bare kan komme ind i standardværdien.

- Sluk UPnP : UPnP har været særligt sårbar. Selvom UPnP ikke er sårbar på din router, kan et stykke malware, der kører et sted inde i dit lokale netværk, bruge UPnP til at ændre din DNS-server. Det er bare hvordan UPnP virker - det tillader alle anmodninger, der kommer fra dit lokale netværk.

DNSSEC skal give yderligere sikkerhed, men det er ingen panacea her. I den virkelige verden stoler hvert klients operativsystem kun på den konfigurerede DNS-server. Den ondsindede DNS-server kunne hævde, at en DNS-post ikke har nogen DNSSEC-information, eller at den har DNSSEC-information, og den IP-adresse, der sendes sammen, er den rigtige.

Billedkredit: nrkbeta på Flickr

Hvordan (og hvorfor) at udskifte dine afsætningsmuligheder med GFCI-udgange

I næsten alle de hjem, hvor en afgang ligger tæt på en vandkilde, finder du normalt, hvad der kaldes en jordfejl kredsløb afbryder (GFCI). Dette er en type stikkontakt, der er beregnet til at slukke strømmen hurtigt ved stikkontakten, når den registrerer en kortslutning eller en jordfejl. Advarsel : Dette er et projekt for en selvsikker DIYer.

Begynder Linux-brugere: Vær ikke bange for terminalen

Linux-brugere bruger ofte terminalen til at udføre opgaver. Dette kan være skræmmende, hvis du er en ny Linux-bruger, der ønsker et grafisk miljø, der er let at komme i hånd med, men du bør ikke blive afskrækket af Linux-terminalen. Linux-terminalen er et kraftfuldt værktøj, der gør Det er muligt at udføre nogle opgaver meget hurtigere end du kunne med grafiske værktøjer.