Wireshark, et netværksanalyseværktøj, der tidligere blev kendt som Ethereal, indfanger pakker i realtid og viser dem i læsbart format.

Wireshark indeholder filtre, farvekodning og andre funktioner, som giver dig mulighed for at grave dybt ind i netværkstrafik og inspicere individuelle pakker.

Denne vejledning gør dig hurtigere med det grundlæggende at indfange pakker, filtrere dem og inspicere dem. Du kan bruge Wireshark til at inspicere et mistænkeligt programs netværkstrafik, analysere trafikstrømmen på dit netværk eller fejlfinding af netværksproblemer.

Få Wireshark

Du kan downloade Wireshark til Windows eller MacOS fra dets officielle hjemmeside. Hvis du bruger Linux eller et andet UNIX-lignende system, vil du sikkert finde Wireshark i sine pakkeregister. Hvis du f.eks. Bruger Ubuntu, finder du Wireshark i Ubuntu Software Center.

Bare en hurtig advarsel: Mange organisationer tillader ikke Wireshark og lignende værktøjer på deres netværk. Brug ikke dette værktøj på arbejdspladsen, medmindre du har tilladelse.

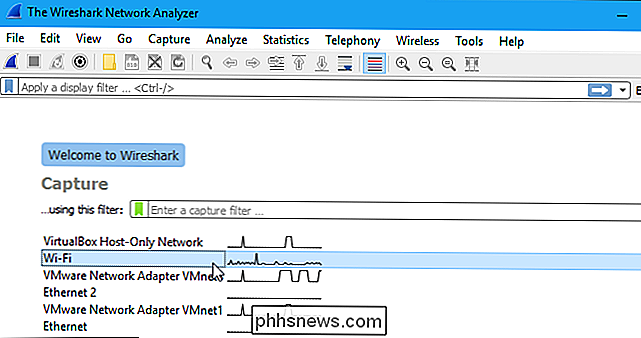

Capturing Packets

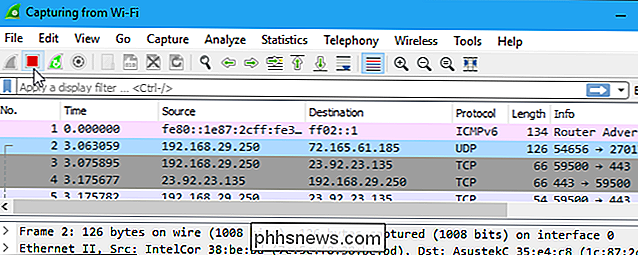

Når du har downloadet og installeret Wireshark, kan du starte det og dobbeltklikke på navnet på en netværksinterface under Capture for at begynde at fange pakker på den grænseflade . Hvis du f.eks. Vil fange trafik på dit trådløse netværk, skal du klikke på din trådløse grænseflade. Du kan konfigurere avancerede funktioner ved at klikke på Capture> Options, men det er ikke nødvendigt nu.

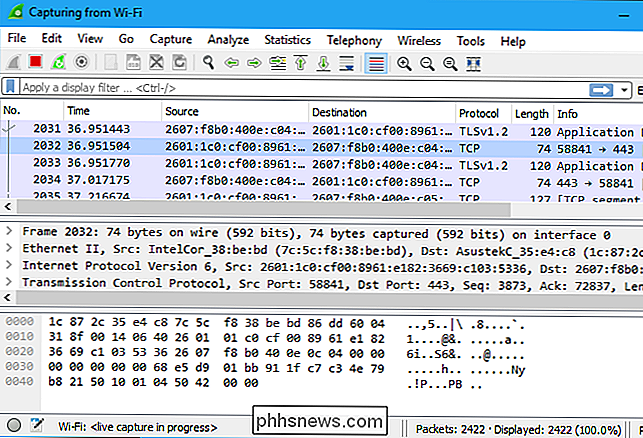

Så snart du klikker på grænseflades navn, ser du pakkerne begynder at vises i realtid. Wireshark fanger hver pakke sendt til eller fra dit system.

Hvis du har en promiscuous tilstand aktiveret, er den aktiveret som standard - du vil også se alle de andre pakker på netværket i stedet for kun pakker rettet til netværksadapteren. For at kontrollere, om promiskuøs tilstand er aktiveret, skal du klikke på Capture> Options og bekræfte, at afkrydsningsfeltet "Aktiver promiskuøs tilstand på alle grænseflader" er aktiveret nederst i dette vindue.

Klik på den røde "Stop" -knap i øverste venstre hjørne af vindue, når du vil stoppe med at fange trafik.

Farvekodning

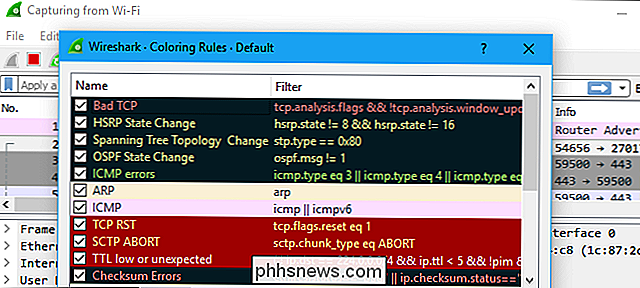

Du vil nok se pakker fremhævet i en række forskellige farver. Wireshark bruger farver til at hjælpe dig med at identificere de forskellige typer trafik ved et overblik. Lyspæren er som standard TCP-trafik, lyseblå er UDP-trafik, og sort identificerer pakker med fejl. For eksempel kunne de være blevet leveret uden for ordre.

For at se præcis, hvad farvekoderne betyder, skal du klikke på Vis> Farvning Regler. Du kan også tilpasse og ændre farvestyringsreglerne herfra, hvis du vil.

Sample Captures

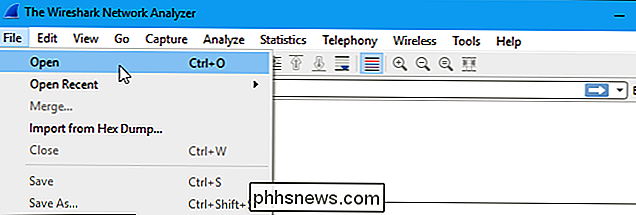

Hvis der ikke er noget interessant på dit eget netværk for at inspicere, har Wiresharks wiki taget dig af. Wiki indeholder en side med sample capture-filer, som du kan indlæse og inspicere. Klik på Filer> Åbn i Wireshark, og søg efter din downloadede fil for at åbne en.

Du kan også gemme dine egne billeder i Wireshark og åbne dem senere. Klik på Filer> Gem for at gemme dine optagne pakker.

Filtreringspakker

Hvis du forsøger at inspicere noget specifikt, f.eks. Det trafik, et program sender, når du ringer hjem, hjælper det med at lukke alle andre applikationer ved hjælp af netværket så du kan indsnævre trafikken. Alligevel vil du sandsynligvis have en stor mængde pakker at sive igennem. Det er her Wiresharks filtre kommer ind.

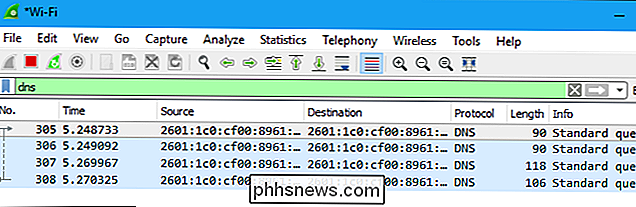

Den mest grundlæggende måde at anvende et filter på er at skrive det i filterboksen øverst i vinduet og klikke på Anvend (eller tryk Enter). Skriv f.eks. "Dns", og du vil kun se DNS-pakker. Når du begynder at skrive, hjælper Wireshark dig med at udfylde dit filter.

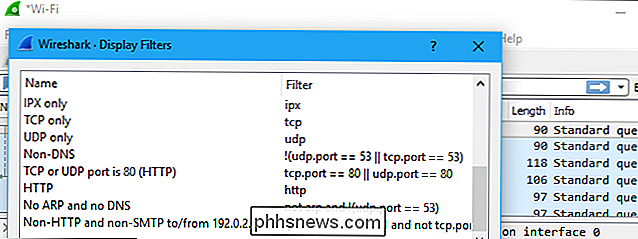

Du kan også klikke på Analyser> Vis filtre for at vælge et filter blandt de standardfiltre, der er inkluderet i Wireshark. Herfra kan du tilføje dine egne brugerdefinerede filtre og gemme dem for nemt at få adgang til dem i fremtiden.

For mere information om Wiresharks displayfiltreringssprog, læs siden Building Demonstration Filtreringsudtryk i den officielle Wireshark-dokumentation.

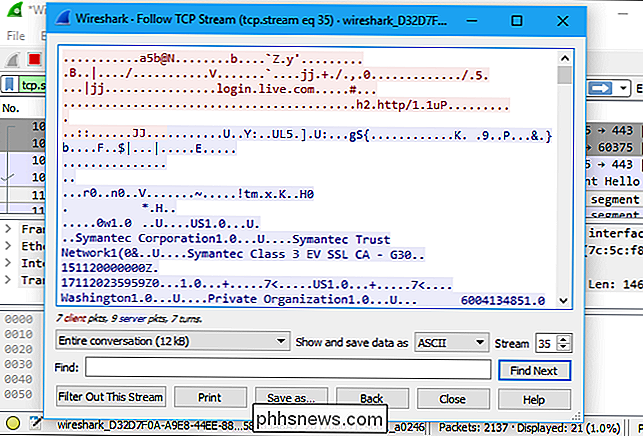

En anden interessant ting, du kan gøre, er at højreklikke på en pakke og vælge Følg> TCP Stream.

Du får vist den fulde TCP-samtale mellem klienten og serveren. Du kan også klikke på andre protokoller i menuen Følg for at se de fulde samtaler for andre protokoller, hvis det er relevant.

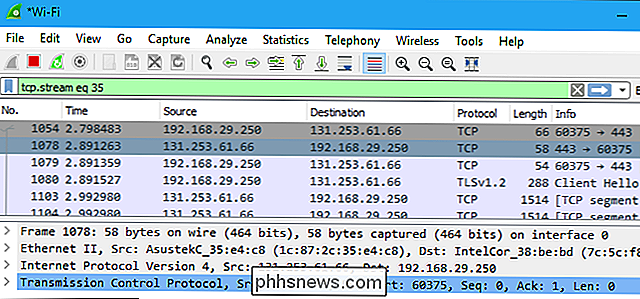

Luk vinduet, og du vil finde et filter, der er blevet anvendt automatisk. Wireshark viser dig de pakker, der udgør samtalen.

Inspicere pakker

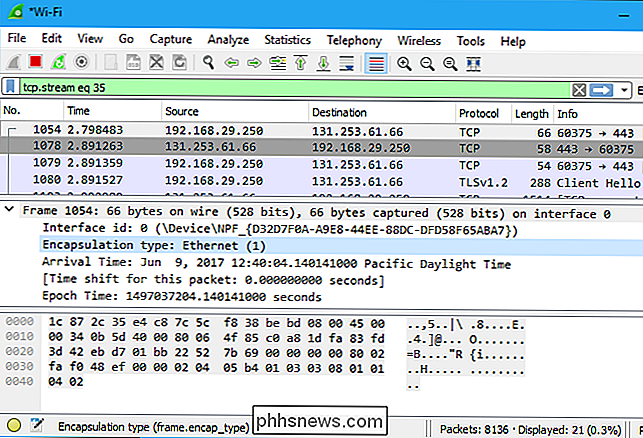

Klik på en pakke for at vælge den, og du kan grave ned for at se detaljerne.

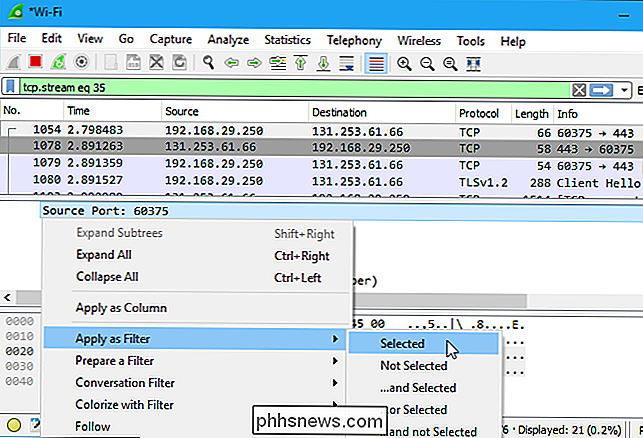

Du kan også oprette filtre herfra - lige højre- klik på en af detaljerne, og brug undermenuen Anvend som filter til at oprette et filter baseret på det.

Wireshark er et ekstremt kraftfuldt værktøj, og denne tutorial skraber bare overfladen af det, du kan gøre med det. Professionelle bruger det til at debugere implementering af netværksprotokoller, undersøge sikkerhedsproblemer og inspicere netværksprotokollinternals.

Du kan finde mere detaljerede oplysninger i den officielle Wireshark Brugervejledning og de øvrige dokumentationssider på Wiresharks websted.

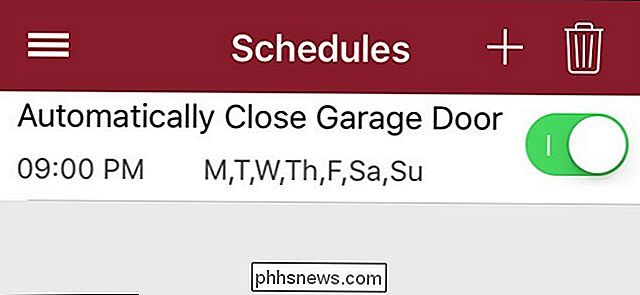

Sådan opstiller du Alexa Routines til at styre flere Smarthome-enheder på en gang

Det er fantastisk at styre dit smarte hus med din stemme, men det er endnu bedre, når du kan sige en kommando og have flere ting ske med det samme. Sådan opretter du rutiner til brug med Alexa og dine Echo-enheder. RELATERET: Sådan får du mest ud af din Amazon Echo Før du ville tænde lyset og rummet varmeapparat, du skulle give Alexa to separate kommandoer.

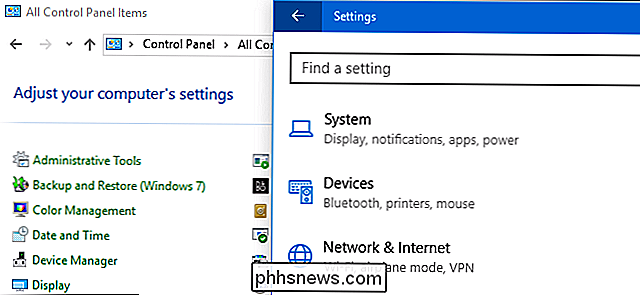

Hvad er det bedste antivirus til Windows 10? (Er Windows Defender godt nok?)

Windows 10 vil ikke besværge dig for at installere et antivirusprogram som Windows 7 gjorde. Siden Windows 8 indeholder Windows nu et indbygget gratis antivirus kaldet Windows Defender. Men er det virkelig det bedste til at beskytte din pc - eller endda bare godt nok? Windows Defender var oprindeligt kendt som Microsoft Security Essentials tilbage i Windows 7 dage, da den blev tilbudt som en separat download.