Sådan kontrolleres, om din VPN-forbindelse er faktisk krypteret

Jeg har for nylig abonneret på en VPN-tjeneste til min personlige brug, så min internetforbindelse hjemmefra er fuldstændig krypteret. Med alle de spionage og hacking åbenbaringer, der foregår i disse dage, har jeg ikke noget imod at have en lille smule ekstra sikkerhed på min side lige i tilfælde. Når jeg havde installeret softwaren på computer og tilsluttet VPN, syntes det at fungere fint, så vidt jeg kunne fortælle.

Selv om jeg selv var en tekniker, kunne jeg ikke bare acceptere, at alt fungerede uden at verificere, at krypteringen var aktiveret. Så selvom jeg ikke havde spillet rundt med en pakke sniffer og protokollanalysator, gik jeg videre og downloadede et netværksværktøj, der lader mig faktisk se dataene, der overføres frem og tilbage fra min computer.

Jeg kontrollerede forbindelsen, når den ikke var tilsluttet VPN'en og fanget nogle pakker og derefter gjorde det samme, da de var tilsluttet. Det var let at se, at de data, der blev overført, faktisk blev krypteret, da de blev sendt til VPN. I denne artikel vil jeg vise dig, hvordan du kan kontrollere, om din forbindelse også er krypteret.

Hvis du ikke har nogen teknisk ekspertise, skal du ikke bekymre dig. Alt du skal gøre er at trykke på en optageknap, rul gennem en liste og tjekke nogle tekst. Du kan ignorere alt andet, da det mest vil være gibberish, medmindre du ved noget om computere og netværk. På Mac'en skal vi bruge CocoaPacketAnalyzer og på pc'en bruger vi Wireshark.

Bekræft kryptering på en Mac

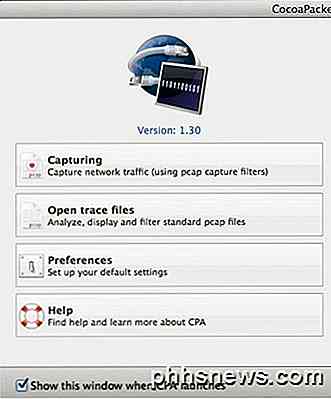

For det første skal du downloade CocoaPacketAnalyzer på din Mac og køre den. Du skal se startskærmen med fire store knapper.

Capturing er, hvad du vil klikke på for at starte en fangst af netværkstrafik. Hvis du gemmer en capture-session, kaldes den en sporfil, og du kan åbne dem igen senere ved hjælp af den anden knap. Men for vores formål vil vi bare se dataene er krypterede og vil ikke rigtig gemme nogen af disse fangster.

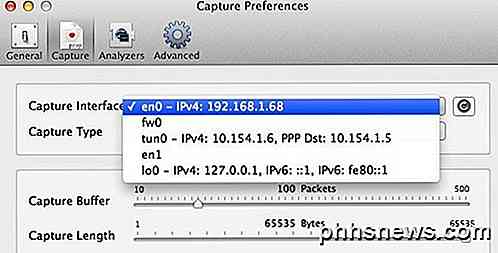

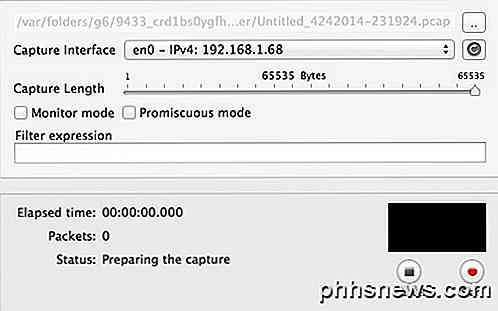

Før vi udfører en optagelse, skal du gå videre og klikke på Indstillinger for at indstille, hvordan vi skal fange dataene. Klik på Capture øverst, og den eneste indstilling, vi skal checke her, er Capture Interface .

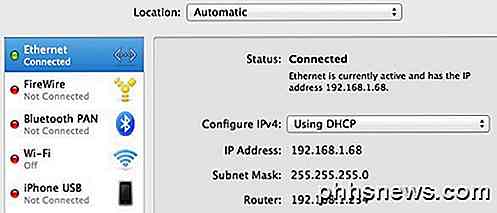

Først skal du trykke på den lille opdateringsknap, der er placeret til højre for listefeltet. Når du klikker på boksen, kan du se et par muligheder, som alle ser forvirrende ud. De eneste, du skal vælge imellem, er dem, der har IPv4 opført med nogle tal efter det. Du behøver ikke at vælge den der har 127.0.0.1. Du vil vælge den, der har IP-adressen til den forbindelse, du bruger i øjeblikket. Du kan finde ud af dette ved at gå til Systemindstillinger og derefter klikke på Netværk .

Klik på forbindelsen, der har den grønne prik i listefeltet til venstre, og kontroller derefter IP-adressefeltet i højre side. Som du kan se, står det 192.168.1.x, så det passer til indstillingen en0 - IP4 - 192.168.1.68 i rullelisten i programmet. Fortsæt nu og luk vinduet Capture Preferences for at komme tilbage til hovedskærmen.

Gå videre og klik på Capturing, og du vil nu se en ny dialog pop op, hvor du kan vælge et par indstillinger og derefter starte capture.

Her behøver du ikke ændre noget til vores formål, så for at komme i gang skal du bare trykke på Start . Før du gør det, er der dog nogle ting at bemærke. For det første bør du forsøge at lukke alle program- og proceslinjeprogrammer, der kører, og kun holde dit browservindue åbent. Netværksfanger optager tonsvis af data, og endda nogle få sekunder vil resultere i mere end tusind rækker af data. Så for at holde det enkelt, lukker alt og dræb så mange baggrundsprocesser som muligt først, og klik derefter på Start.

Herefter skal du indlæse et eller to websteder og derefter klikke på Stop . Du vil kun fange i et par sekunder og ikke mere. Det kan endda være en god idé at have webadresserne allerede indtastet i faner i din browser, og så kan du bare trykke på Enter for at indlæse siderne, når du starter optagelsen.

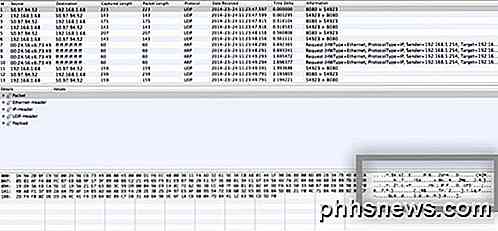

Når du har trykket på Stop, vil du se et vindue, der ser sådan ud:

Nu kan det se ud som absolut gibberish, men det er fint. Alt du skal gøre er at rulle gennem listen øverst, som er i tabelformat og se på de data, du ser i boksen nederst til højre, som jeg fremhævede ovenfor. Nu da der sandsynligvis er tusindvis af rækker, kan du bare holde nede pil ned nøglen hurtigt og se på dataændringen nederst.

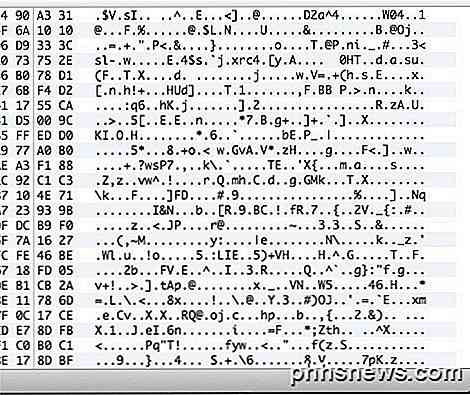

Hvis din VPN-forbindelse faktisk er krypteret, skal hver linje, du ruller gennem, vise data, der ligner dataene i ovenstående billede. Da det er ulæseligt og bare en flok tilfældige tegn, er den krypteret. Med en krypteret forbindelse skal intet læses for enhver række i alle tusindvis af rækker. Lad mig nu vise dig, hvad du vil se på en ukrypteret forbindelse, f.eks. Når du ikke har forbindelse til en VPN:

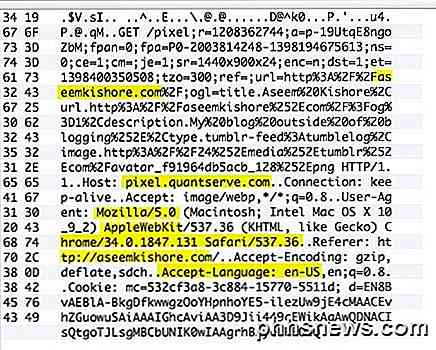

Som du kan se ovenfor, kan jeg læse en hel del flere ting nu, da der ikke er kryptering. Jeg ser jeg besøgte aseemkishore.com ved hjælp af en Mac og Safari og masser af andre data. Ikke alle pakker bliver læsbare på en ukrypteret forbindelse, men for de fleste pakker kan du se de faktiske data, HTML-kode, protokollhoveder osv. Som jeg nævnte tidligere, i en krypteret forbindelse, ikke engang en enkelt pakke vil være forståeligt.

Bekræft kryptering på en pc

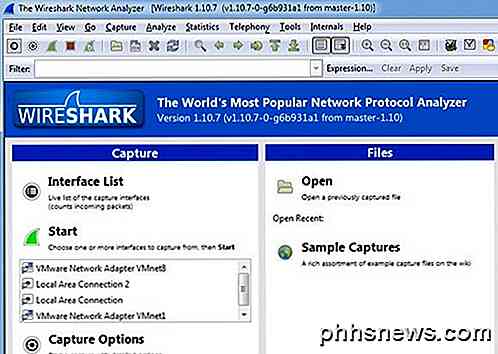

Processen til kontrol på en pc er stort set den samme som jeg har vist ovenfor, bortset fra at du bruger et andet program kaldet Wireshark. Når du har downloadet det, skal du starte det, og startskærmen skal se sådan ud:

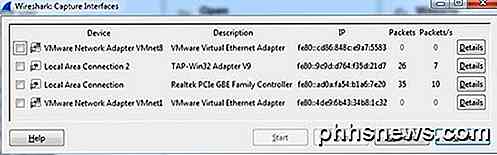

Som på Mac er det første, du skal gøre, at vælge den grænseflade (netværksgrænseflade), som du vil fange dataene til. Klik på Interface List, og du vil se listen over netværksgrænseflader. Jeg kan godt lide Wireshark lidt bedre, fordi du faktisk kan se, hvor meget data der overføres på hver grænseflade, hvilket gør det nemt at se, hvilken er den primære forbindelse.

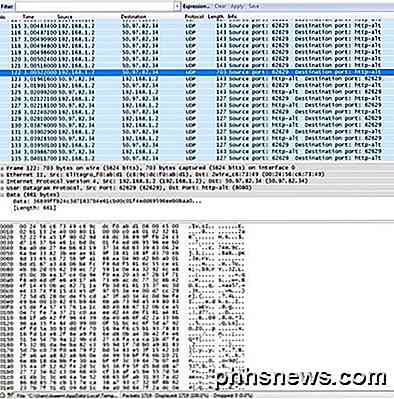

Gå videre og markér feltet ud for den relevante grænseflade, og klik derefter på Luk . Nu er alt du skal gøre, klik på Start-knappen (under knappen Interface List), og du vil være god at gå. Du behøver ikke ændre andre muligheder eller noget andet til vores formål. Når du er færdig med en optagelse, skal du se en skærm som denne:

Du skal muligvis udvide vinduet i fuldskærm og derefter justere bund- og øverste ruder i overensstemmelse hermed, men som du kan se er dataene i nøjagtig samme format som CocoaPacketAnalyzer på Mac. Rul gennem listen øverst og sørg for, at datafeltet er fuldstændigt gibberish, hvilket betyder, at din forbindelse er krypteret. Hvis du er i stand til at læse noget ord eller tekst, betyder det, at dataene ikke krypteres. Sørg for at gennemse mindst et par hundrede rækker hurtigt ved hjælp af piletasterne.

Forhåbentlig vil dette indlæg tænke dig, når du ved, at din VPN-forbindelse er faktisk sikkert krypteret! Jeg ved, det fik mig til at føle mig meget bedre. Hvis du har spørgsmål om programmerne eller har problemer med at tolke resultaterne, skal du skrive en kommentar, og jeg vil forsøge at hjælpe. God fornøjelse!

Sådan kortlægger du et netværksdrev i Windows

Kortlægning af et drev i Windows er en af de væsentlige færdigheder, alle bør vide, hvordan man skal udføre. Uanset om du er hjemme eller på kontoret, er der mange nyttige grunde til at kortlægge et drev. Det lyder måske kompliceret, men det er faktisk rigtig nemt at gøre.Kortlægning af et drev betyder, at du vil have permanent adgang til en mappe, der for øjeblikket er bosat på en anden computer, server eller netværkslagringsenhed. Windows vil til

Deaktiver visuelle effekter i Windows for bedre ydeevne

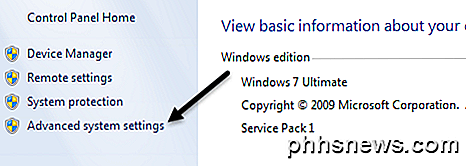

Der er mange måder at øge computerens ydeevne på, og dagens artikel vil tale om deaktivering af visuelle effekter og indstilling af processorplanlægningsindstillinger . Disse er ret ligefrem og en af de enklere indstillinger, der skal ændres, men de giver ikke meget af et resultatforøgelse. Hvad det