Hvad er MD5, SHA-1 og SHA-256 Hashes, og hvordan kontrollerer jeg dem?

Du vil undertiden se MD5, SHA-1 eller SHA-256 hashes vist sammen med downloads under dine internetrejser, men ikke rigtig kendt, hvad de er. Disse tilsyneladende tilfældige tekststreng gør det muligt at kontrollere, at filer, du downloader ikke er beskadiget eller manipuleret med. Du kan gøre dette med kommandoerne indbygget i Windows, MacOS og Linux.

Sådan fungerer Hashes og hvordan de bruges til datakontrol

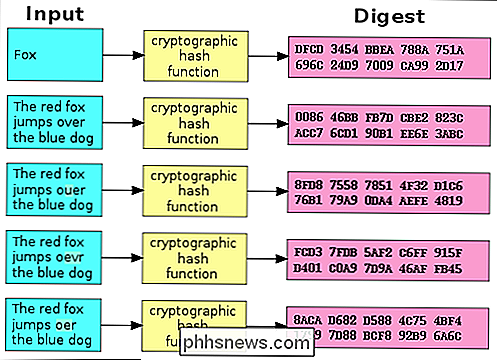

Hashes er produkterne af kryptografiske algoritmer designet til at producere en række tegn. Ofte har disse strenge en fast længde, uanset størrelsen af inputdataene. Tag et kig på ovenstående diagram, og du vil se, at både "Fox" og "Den røde ræv hopper over den blå hund" giver samme længde output.

Sammenlign nu det andet eksempel i diagrammet til tredje, fjerde , og femte. Du kan se at på trods af en meget mindre ændring i inputdataene er de resulterende hash'er meget forskellige fra hinanden. Selvom nogen ændrer et meget lille stykke af inputdataene, ændres hasen dramatisk.

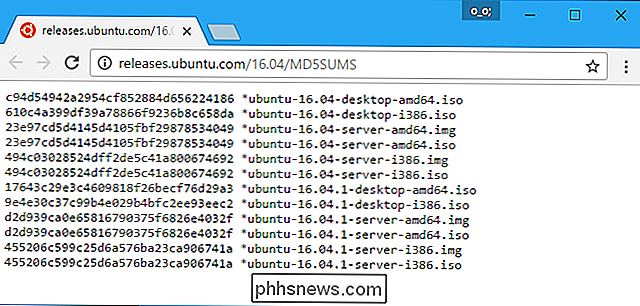

MD5, SHA-1 og SHA-256 er alle forskellige hashfunktioner. Software skabere tager ofte en fil download-som en Linux .iso-fil eller endda en Windows .exe-fil - og kør den gennem en hash-funktion. De tilbyder derefter en officiel liste over hasherne på deres hjemmesider.

På den måde kan du downloade filen og derefter køre hash-funktionen for at bekræfte, at du har den rigtige originale fil, og at den ikke er blevet beskadiget under download behandle eller manipulere med ondsindet Som vi så ovenfor, vil selv en lille ændring i filen dramatisk ændre hasen.

Disse kan også være nyttige, hvis du har en fil, du har fra en uofficiel kilde, og du vil bekræfte, at det er legitimt. Lad os sige, at du har en Linux. ISO-fil, du kom fra et sted, og du vil bekræfte det, er ikke blevet manipuleret med. Du kan slå op på hash for den specifikke ISO-fil online på Linux distributionens hjemmeside. Du kan derefter køre den gennem hash-funktionen på din computer og bekræfte, at den svarer til hashværdien, du forventer at have. Dette bekræfter den fil, du har, er den nøjagtig samme fil, der tilbydes til download på Linux-distributionens websted uden ændringer.

Sådan sammenlignes Hash-funktioner på ethvert operativsystem

Lad os se på, hvordan man tjek hash for en fil, du downloadede, og sammenlign den med den, du får. Her er metoder til Windows, MacOS og Linux. Haserne vil altid være identiske, hvis du bruger den samme hashing-funktion på samme fil. Det er ligegyldigt hvilket operativsystem du bruger.

Windows

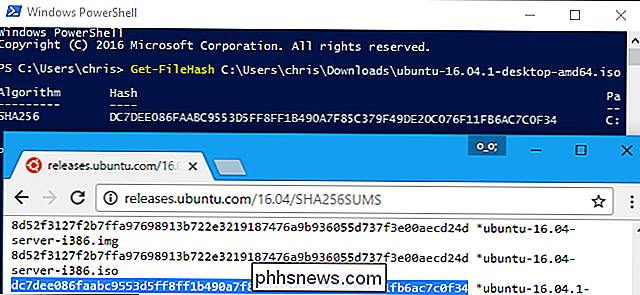

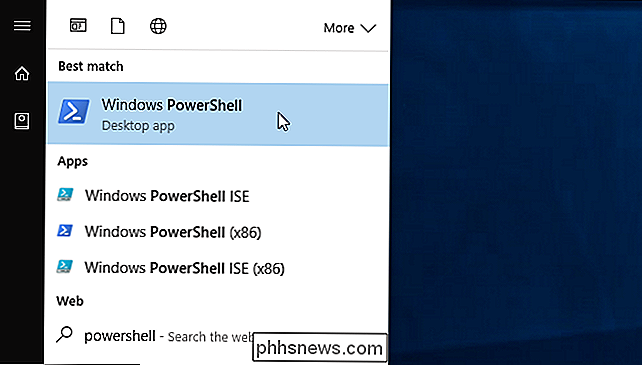

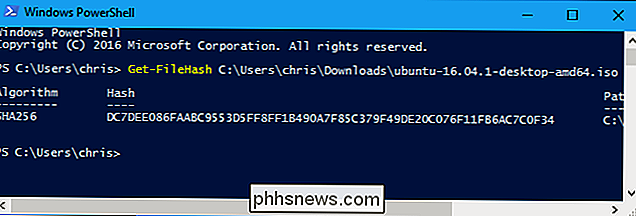

Denne proces er mulig uden nogen tredjeparts software på Windows takket være PowerShell.

For at komme i gang skal du åbne et PowerShell-vindue ved at starte "Windows PowerShell "-genvej i din Start-menu.

Kør følgende kommando, og erstatte" C: path to file.iso "med stien til enhver fil, du vil se hash på:

Get-FileHash C : path til file.iso

Det vil tage lidt tid at generere hash for filen afhængigt af filens størrelse, algoritmen, du bruger, og hastigheden på drevet, filen er på .

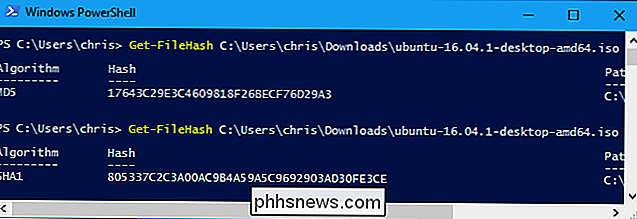

Som standard viser kommandoen SHA-256 hash for en fil. Du kan dog angive den hashingalgoritme, du vil bruge, hvis du har brug for en MD5, SHA-1 eller en anden type hash.

Kør en af følgende kommandoer for at angive en anden hashing-algoritme:

Get-FileHash C: path to file.iso -Algorithm MD5

Hent-FileHash C: path til file.iso -Algorithm SHA1

Hent-FileHash C: path til file.iso -Agorithm SHA256

Get-FileHash C: path til file.iso -Algorithm SHA384

Hent-FileHash C: path til file.iso -Algorithm SHA512

Get-FileHash C: path til file.iso -Algorithm MACTripleDES

Hent-FileHash C: path til file.iso -Algorithm RIPEMD160

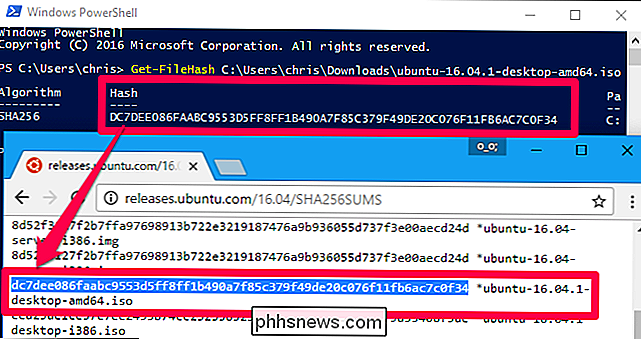

Sammenlign resultatet af hash-funktionen til det resultat, du forventede at se. Hvis den er den samme værdi, er filen ikke blevet beskadiget, manipuleret eller ændret på anden måde fra originalen.

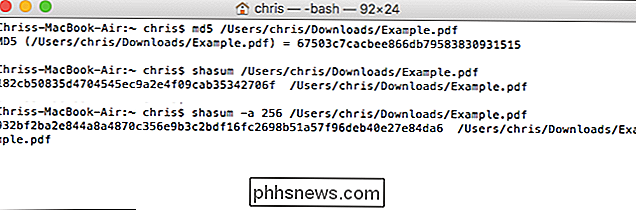

macOS

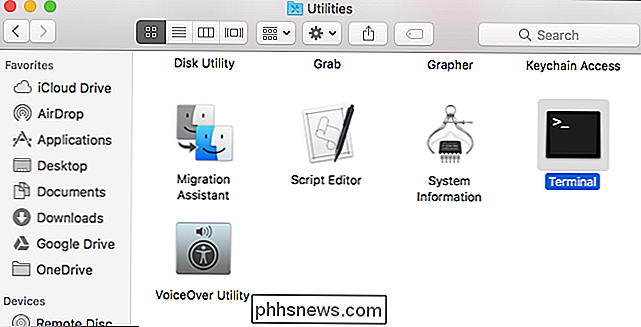

macOS indeholder kommandoer til visning af forskellige typer hashes. For at få adgang til dem, start et Terminal vindue. Du finder den i Finder> Programmer> Hjælpeprogrammer> Terminal.

Kommandoenmd5viser MD5-hash for en fil:

md5 / path / to / file

Denshasumkommando viser som standard SHA-1 hash for en fil. Det betyder at følgende kommandoer er identiske:

shasum / path / to / file

shasum -a 1 / path / to / file

For at vise SHA-256 hash af en fil skal du køre følgende kommando:

shasum -a 256 / path / to / file

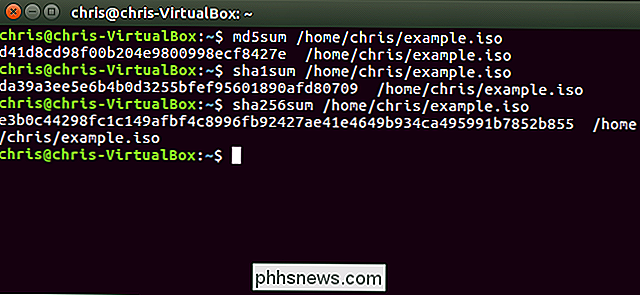

Linux

På Linux skal du få adgang til en Terminal og køre en af følgende kommandoer for at få vist hash for en fil afhængigt af hvilken type hash du vil visning:

md5sum / path / to / file

sha1sum / path / to / file

sha256sum / path / to / file

Nogle Hashes er kryptografisk signeret for endnu mere sikkerhed

Mens hashes kan hjælper dig med at bekræfte en fil blev ikke manipuleret, der er stadig et angreb her. En angriber kan få kontrol over en Linux-distributions websted og ændre de hash'er, der vises på den, eller en angriber kan udføre et man-i-midten-angreb og ændre websiden under transit, hvis du havde adgang til hjemmesiden via HTTP i stedet for krypteret HTTPS.

Derfor leverer moderne Linux-distributioner ofte mere end hash listet på websider. De signerer kryptografisk disse hash for at beskytte mod angribere, der kan forsøge at ændre hashene. Du vil gerne bekræfte kryptografisk signatur for at sikre, at hashfilen faktisk blev underskrevet af Linux-distributionen, hvis du vil være helt sikker på, at hash og fil ikke blev manipuleret.

RELATED: Sådan verificeres en Linux ISO's checksum og bekræfte, at det ikke er blevet tæmmet med

Bekræftelse af kryptografisk signatur er en mere involveret proces. Læs vores vejledning til at verificere Linux ISOs er ikke blevet manipuleret til fulde instruktioner.

Billedkredit: Jorge Stolfi / Wikimedia

Sådan tillader du kun apps fra butikken på Windows 10 (og whitelist-skrivebordsprogrammer)

Windows 10's Creators Update har en switch, du kan vende for kun at tillade apps fra Windows Store. Denne funktion kan også bruges til at hvidliste dine eksisterende stationære apps, så kun dine nuværende installerede applikationer kan køre og blokere nye applikationer, indtil du tillader dem. Det ligner Gatekeeper på macOS.

Du plejede at elske Reddit, men det er bare ikke sjov mere. Vittighederne er ikke sjove, tipsene er ikke nyttige, og alle kæmper hele tiden om internt drama eller identitetspolitik. På dette tidspunkt vil jeg ikke bebrejde dig, hvis du bare døde Reddit for evigt. Men før du gør det, føler jeg mig nødt til at fortælle dig: Det er i din magt at gøre Reddit suge mindre for dig selv.