Sådan opdage computer og e-mail overvågning eller spionprogrammer

Som IT Pro overvåger jeg rutinemæssigt medarbejdercomputere og e-mails. Det er vigtigt i et arbejdsmiljø for administrative formål såvel som for sikkerhed. Overvågning af e-mail gør det f.eks. Muligt at blokere vedhæftede filer, der kan indeholde virus eller spyware. Den eneste gang jeg skal oprette forbindelse til en brugernes computer og arbejde direkte på deres computer er at løse et problem.

Men hvis du føler at du overvåges, når du ikke skal være, er der et par små tricks, du kan bruge til at bestemme, om du har det rigtige. For det første at overvåge en computers computer betyder, at de kan se alt, hvad du gør på din computer i realtid. Blokerende porno-websteder, fjernelse af vedhæftede filer eller blokering af spam, før det kommer til din indbakke, osv. Overvåger ikke rigtig, men mere som filtrering.

Det ene BIG problem, jeg vil understrege, før jeg går videre er, at hvis du er i et erhvervsmiljø og tror du overvåges, bør du antage, at de kan se alt, hvad du gør på computeren. Antag også, at du ikke vil være i stand til faktisk at finde den software, der optager alt. I virksomhedernes miljøer er computere så tilpassede og omkonfigurerede, at det er næsten umuligt at opdage noget, medmindre du er en hacker. Denne artikel er mere rettet mod hjemmebrugere, der mener, at en ven eller et familiemedlem forsøger at overvåge dem.

Computer overvågning

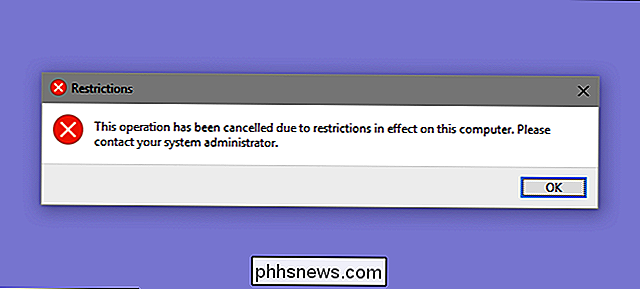

Så nu, hvis du stadig tror, at nogen spionerer på dig, så er her hvad du kan gøre! Den nemmeste og enkleste måde, hvorpå man kan logge ind på din computer, er ved at bruge eksternt skrivebord. Det gode er, at Windows ikke understøtter flere samtidige forbindelser, mens nogen er logget ind i konsollen (der er et hack for dette, men jeg ville ikke bekymre mig om). Hvad det betyder er, at hvis du er logget ind på din XP-, 7- eller Windows 8-computer, og nogen skulle oprette forbindelse til den ved hjælp af funktionen BUILT-IN REMOTE DESKTOP i Windows, vil din skærm blive låst, og det vil fortælle, hvem der er tilsluttet.

Så hvorfor er det nyttigt? Det er nyttigt, fordi det betyder, at for at nogen kan oprette forbindelse til din session uden at du bemærker eller at skærmen bliver overtaget, har de brug for tredjeparts software. Men i 2014 vil ingen være så indlysende, og det er meget sværere at opdage tredjeparts software-software.

Hvis vi leder efter software fra tredjeparter, som normalt kaldes fjernbetjeningssoftware eller virtuel netværkscomputing (VNC) software, skal vi starte fra bunden. Normalt, når nogen installerer denne type software på din computer, skal de gøre det, mens du ikke er der, og de skal genstarte din computer. Så det første, der kunne tyde dig væk, er, hvis din computer er genstartet, og du kan ikke huske at gøre det.

For det andet skal du tjekke ind i din Start menu - Alle programmer og for at se om der er installeret noget som VNC, RealVNC, TightVNC, UltraVNC, LogMeIn, GoToMyPC osv. Mange gange er folk sjusket og opdager, at en normal bruger ikke ved, hvad et stykke software er og vil simpelthen ignorere det. Hvis nogen af disse programmer er installeret, kan en person forbinde til din computer uden at vide det, så længe programmet kører i baggrunden som en Windows-tjeneste.

Det bringer os til det tredje punkt. Normalt, hvis et af de ovennævnte programmer er installeret, vil der være et ikon for det i proceslinjen, fordi det hele tiden skal køre til arbejde.

Tjek alle dine ikoner (selv de skjulte) og se, hvad der kører. Hvis du finder noget, du ikke har hørt om, gør du en hurtig Google-søgning for at se, hvad der kommer op. Det er ret nemt at overvåge software for at skjule proceslinjens ikon, så hvis du ikke ser noget usædvanligt der, betyder det ikke, at du ikke har overvågningssoftware installeret.

Så hvis der ikke vises noget på de indlysende steder, lad os gå videre til de mere komplicerede ting.

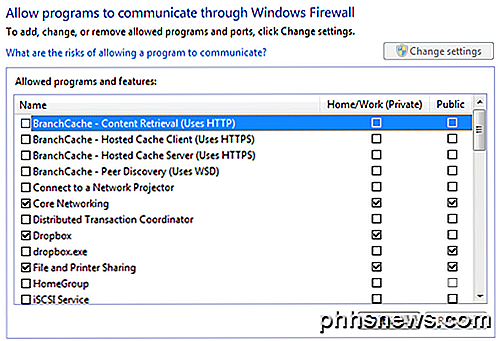

Kontroller Firewall-porte

Igen, fordi disse er tredjepartsapps, skal de forbinde til Windows på forskellige kommunikationsporte. Porte er simpelthen en virtuel dataforbindelse, hvormed computere deler oplysninger direkte. Som du måske allerede ved, kommer Windows med en indbygget firewall, der blokerer mange af de indgående porte af sikkerhedsmæssige årsager. Hvis du ikke kører et FTP-websted, hvorfor skal din port 23 være åben, ikke?

For at disse tredjepartsapps skal oprette forbindelse til din computer, skal de komme igennem en port, som skal være åben på din computer. Du kan tjekke alle åbne porte ved at gå til Start, Kontrolpanel og Windows Firewall . Klik derefter på Tillad et program af funktion via Windows Firewall på venstre side.

Her ser du en liste over programmer med afkrydsningsfelter ved siden af dem. De, der er markeret, er "åbne", og de ukontrollerede eller unoterede er "lukket". Gå igennem listen og se om der er et program, du ikke er bekendt med eller der matcher VNC, fjernbetjening osv. Hvis det er tilfældet, kan du blokere programmet ved at afkrydse boksen for det!

Tjek udgående forbindelser

Desværre er det lidt mere kompliceret end dette. I nogle tilfælde kan der være en indgående forbindelse, men i mange tilfælde vil softwaren installeret på din computer kun have en udgående forbindelse til en server. I Windows er alle udgående forbindelser tilladt, hvilket betyder at intet er blokeret. Hvis alt spionprogrammet gør det, er det rekorddata og sender det til en server, så bruger den kun en udgående forbindelse og vises derfor ikke i den firewall-liste.

For at fange et program som det, skal vi se udgående forbindelser fra vores computer til servere. Der er en lang række måder vi kan gøre dette på, og jeg vil tale om en eller to her. Som jeg sagde tidligere, bliver det lidt kompliceret nu, fordi vi beskæftiger os med virkelig smarte software, og du vil ikke finde det nemt.

TCPView

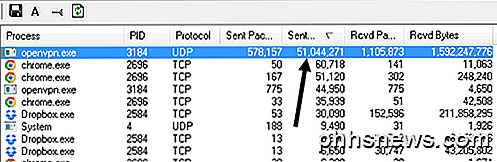

For det første skal du downloade et program kaldet TCPView fra Microsoft. Det er en meget lille fil, og du behøver ikke engang at installere det, bare pakke det ud og dobbeltklikke på Tcpview . Hovedvinduet vil se sådan ut og sandsynligvis ikke give mening.

Dybest set viser det dig alle forbindelserne fra din computer til andre computere. På venstre side er procesnavnet, som vil køre programmerne, dvs. Chrome, Dropbox osv. De eneste andre kolonner, vi skal se på, er Remote Address og State . Gå videre og sorter efter statens kolonne og se på alle processer, der er anført under ESTABLISHED . Etableret betyder, at der for tiden er en åben forbindelse. Bemærk, at spionprogrammet ikke altid er forbundet til den eksterne server, så det er en god ide at lade dette program være åbent og overvåge eventuelle nye processer, der kan opstå under den etablerede tilstand.

Hvad du vil gøre, er at filtrere den liste ud på processer, hvis navn du ikke genkender. Chrome og Dropbox er fine og ingen årsag til alarm, men hvad er openvpn.exe og rubyw.exe? Nå, i mit tilfælde bruger jeg en VPN til at oprette forbindelse til internettet, så disse processer er til min VPN-tjeneste. Men du kan bare Google disse tjenester og hurtigt finde ud af det selv. VPN-software spionerer ikke software, så ingen bekymringer der. Når du søger efter en proces, vil du straks kunne fortælle om det er sikkert ved blot at se på søgeresultaterne.

En anden ting, du vil tjekke, er de yderste højre kolonner, der hedder Sendte pakker, Sendte byte osv. Sorter efter Sendte Byte, og du kan øjeblikkeligt se, hvilken proces der sender flest data fra din computer. Hvis nogen overvåger din computer, skal de sende dataene som helst, så medmindre processen er skjult ekstremt godt, bør du se det her.

Process Explorer

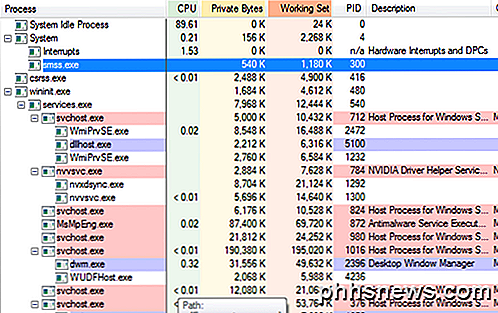

Et andet program, du kan bruge til at finde alle de processer, der kører på din computer, er Process Explorer fra Microsoft. Når du kører det, vil du se en masse oplysninger om hver enkelt proces og endda børneprocesser, der kører indenfor forældreprocesser.

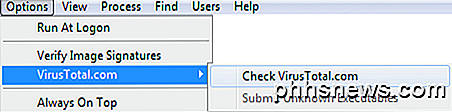

Process Explorer er temmelig fantastisk, fordi den tilslutter sig VirusTotal og kan fortælle dig om en proces er blevet opdaget som malware eller ej. For at gøre det skal du klikke på Valg, VirusTotal.com og derefter klikke på Check VirusTotal.com . Det bringer dig til deres hjemmeside for at læse TOS, bare lukke det ud og klik Ja på dialogboksen i programmet.

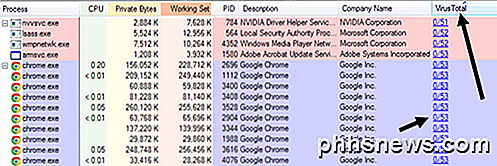

Når du har gjort det, vil du se en ny kolonne, der viser den sidste scanningsdetektering for mange af processerne. Det vil ikke være i stand til at få værdien for alle processer, men det er bedre end ingenting. For dem der ikke har nogen score, skal du gå videre og manuelt søge efter disse processer i Google. For dem med scoringer, vil du nok sige 0 / XX. Hvis det ikke er 0, skal du gå videre og Google processen eller klikke på de numre, der skal hentes til VirusTotals websted for den pågældende proces.

Jeg har også en tendens til at sortere listen efter firmanavn og enhver proces, der ikke har et selskab, der er opført, jeg Google skal kontrollere. Men selv med disse programmer kan du stadig ikke se alle processerne.

rootkits

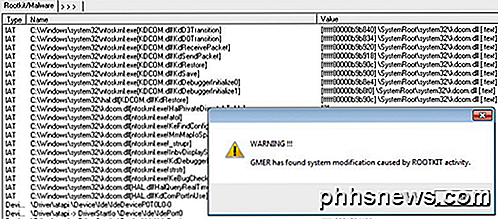

Der er også et klassestøjsprogram kaldet rootkits, som de to ovenstående programmer ikke engang vil kunne se. I dette tilfælde, hvis du ikke fandt noget mistænkeligt, når du kontrollerer alle processerne ovenfor, skal du prøve endnu mere robuste værktøjer. Et andet godt værktøj fra Microsoft er Rootkit Revealer, men det er meget gammelt.

Andre gode anti-rootkit værktøjer er Malwarebytes Anti-Rootkit Beta, som jeg vil meget anbefale, da deres anti-malware værktøj blev rangeret # 1 i 2014. En anden populær er GMER.

Jeg foreslår, at du installerer disse værktøjer og kører dem. Hvis de finder noget, skal du fjerne eller slette, hvad de foreslår. Derudover bør du installere anti-malware og anti-virus software. Mange af disse lejeprogrammer, som folk bruger, betragtes som malware / vira, så de bliver fjernet, hvis du kører den relevante software. Hvis noget bliver registreret, skal du sørge for at gøre det til Google, så du kan finde ud af, om det overvåger software eller ej.

Overvågning af e-mail og websted

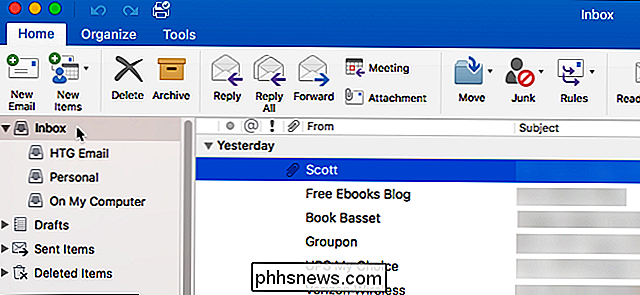

For at kontrollere, om din e-mail overvåges, er det også kompliceret, men vi holder fast i de nemme ting til denne artikel. Når du sender en e-mail fra Outlook eller en e-mail-klient på din computer, skal den altid oprette forbindelse til en e-mail-server. Nu kan den enten forbinde direkte eller den kan forbinde via det, der kaldes en proxyserver, der tager en anmodning, ændrer eller kontrollerer den og videresender den videre til en anden server.

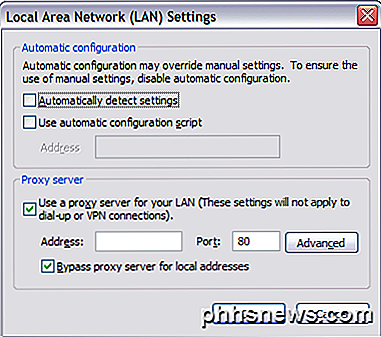

Hvis du går gennem en proxyserver til e-mail eller internet browsing, kan de websider, du har adgang til eller de e-mails, du skriver, gemmes og ses senere. Du kan tjekke for begge og her er hvordan. For IE skal du gå til Værktøjer og derefter Internetindstillinger . Klik på fanen Connections og vælg LAN Settings .

Hvis feltet Proxy Server er markeret, og den har en lokal IP-adresse med et portnummer, betyder det, at du først går gennem en lokal server, før den når webserveren. Dette betyder, at ethvert websted, du besøger først, går igennem en anden server, der kører en slags software, der enten blokerer adressen eller blot logger den. Den eneste gang du ville være noget sikker, er, at det websted, du besøger, bruger SSL (HTTPS i adresselinjen), hvilket betyder, at alt sendt fra din computer til den eksterne server er krypteret. Selv hvis din virksomhed skulle fange dataene imellem, ville den blive krypteret. Jeg siger noget sikkert, fordi hvis der er spionprogrammer installeret på din computer, kan det fange tastetryk og derfor fange det, du skriver ind i de sikre websteder.

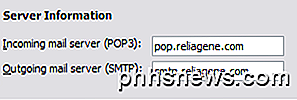

For din virksomheds e-mail kigger du efter det samme, en lokal IP-adresse til POP- og SMTP-mailservere. For at checke ind i Outlook skal du gå til Værktøjer, E-mail-konti og klikke på Skift eller Egenskaber og finde værdierne for POP og SMTP-serveren. Desværre er e-mailserveren i lokale miljøer sandsynligvis lokal, og derfor overvåges du absolut, selvom den ikke er gennem en proxy.

Du bør altid være forsigtig med at skrive e-mails eller surfe på websteder, mens du er på kontoret. At forsøge at bryde gennem sikkerheden kan også få dig i problemer, hvis de finder ud af, at du omgå deres systemer! Det folk kan ikke lide det, jeg kan fortælle dig fra erfaring! Men det vil du sikre din web browsing og e-mail aktivitet, din bedste chance er at bruge VPN som Private Internet Access.

Dette kræver installation af software på computeren, som du måske ikke kan gøre i første omgang. Men hvis du kan, kan du være temmelig sikker på, at ingen kan se, hvad du laver i din browser, så længe deres ikke er nogen lokal spionprogram installeret! Der er intet, der kan skjule dine aktiviteter fra lokalt installeret spionprogrammer, fordi det kan registrere tastetryk osv. Så prøv det bedste for at følge mine instruktioner ovenfor og deaktivere overvågningsprogrammet. Hvis du har spørgsmål eller bekymringer, er du velkommen til at kommentere. God fornøjelse!

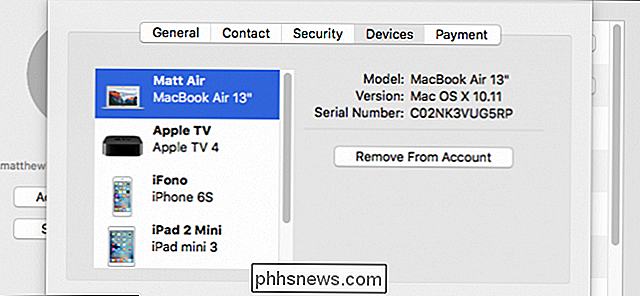

Sådan fjerner du enheder fra din iCloud-konto

Hvis du bruger iCloud til at synkronisere dine Apple-enheder, kan du i løbet af tiden samle mange godkendte enheder på din iCloud-konto. Hvis du har et par på listen, ejer du ikke længere. Sådan fjerner du de gamle enheder fra din konto. RELATED: Sådan nulstilles din iPhone eller iPad, selvom den ikke starter Det er uundgåeligt: Du vil til sidst opgradere din iPhone eller Macbook til den nyeste version, idet du udnytter de teknologiske fremskridt, Apple har gjort.

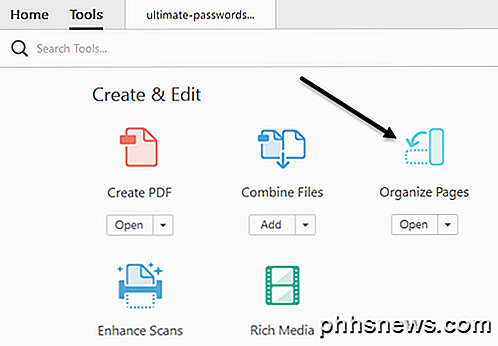

Sådan flyttes og uddrages PDF-sider

På et eller andet tidspunkt har du sandsynligvis haft brug for at redigere en PDF-fil ved enten at flytte siderne rundt, slette en side eller udvinde en side eller et sæt sider i en separat PDF-fil. For nylig var jeg nødt til at ændre rækkefølgen af et par PDF-sider og udtrække et andet sæt sider ud i en separat PDF-fil.I denne art